Einführung

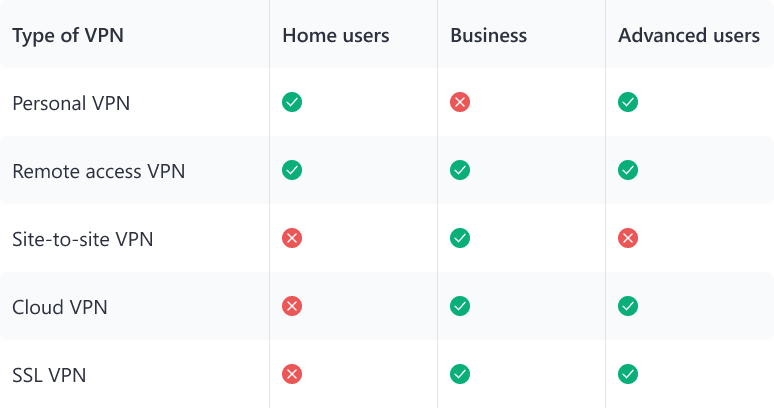

Es gibt viele Arten von VPN, die können verwendet werden für verschiedene Anwendungen—von der einfachen Schutz der Privatsphäre und remote-Zugriff auf den Anschluss Büros oder auch self-hosting-Server. Zu wissen, wie man Sie anwendet, hilft Ihnen, die richtige Lösung für den Heimgebrauch, business-Netzwerke, oder advanced setups.

Dieses Handbuch erklärt die verschiedenen Arten von VPN, Ihre vor-und Nachteile, und wo VPN-Protokolle wie OpenVPN, WireGuard -, PPTP -, L2TP und IKEv2 passen.

Wichtigsten Arten von VPN-Verbindungen

Eine große Sache über VPNs ist Ihre multi-Zweck—Sie können Sie für eine Reihe von verschiedenen Aufgaben. Aber was sind die verschiedenen Arten von VPN? Unten sind kurze Beschreibungen zu helfen, wählen Sie die richtige für Ihren Anwendungsfall.

Persönliche VPN

Dies ist, was die meisten Leute denken, wenn Sie hören, ‚VPN‘: Ihre normalen VPN-app auf einem Telefon, laptop oder router, der schafft einen tunnel zu einem server. Tunnel können werden voll (Verschlüsselung aller Verkehr) oder split (um nur einige Anwendungen durch das VPN).

- Use cases: – Gerät-Schutz, split-tunneling für gemischte Nutzung.

- Wie es funktioniert: der client eine Verbindung zu einem VPN-server und öffnet einen verschlüsselten tunnel, Routen und schützt Ihren Datenverkehr.

- Wer ist es für: Heimanwender.

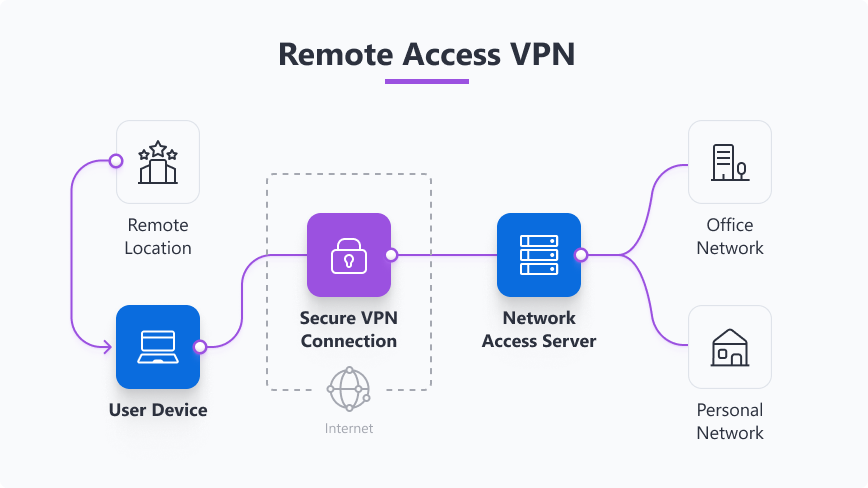

Remote access VPN

Remote-access-VPNs können Benutzer eine Verbindung zu einem privaten Netzwerk von überall aus. Aus der Ferne arbeiten oder Reisen Sie oft? Ein remote-access-VPN hilft Ihnen, sicher an Ihr Büro-oder Heimnetzwerk von überall aus.

- Verwenden Fällen: work-from-home-access -, personal-Netzwerk-remote-Zugriff.

- Wie es funktioniert: ähnlich wie die persönliche VPN-client auf Ihrem Gerät authentifiziert ist, und erstellt einen verschlüsselten tunnel zu einem VPN-server.

- Wer ist es für: jedermann—vom Anfänger bis zum Profis.

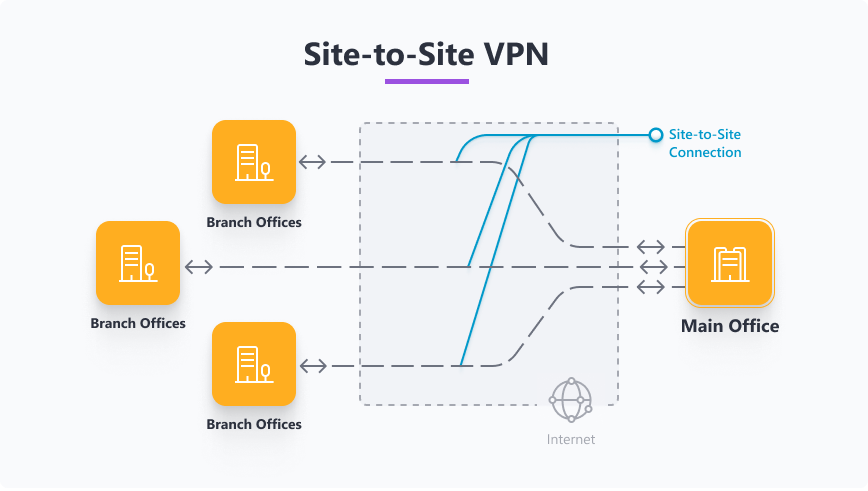

Site-to-site-VPN

Site-to-site-VPNs link zwei oder mehr Netzwerke miteinander. Diese Art von VPN wird Häufig von Unternehmen eingesetzt, um die sichere Verbindung einer Zweigstelle zur Firmenzentrale.

- Verwenden Fällen: anschließen office Netzwerken, die Verschmelzung von cloud-und on-premises networks.

- Wie es funktioniert: – Router oder einen dedizierten VPN-gateways herstellen Tunnel zwischen den Netzen.

Wer ist es für: Unternehmen und Organisationen mit mehreren Standorten.

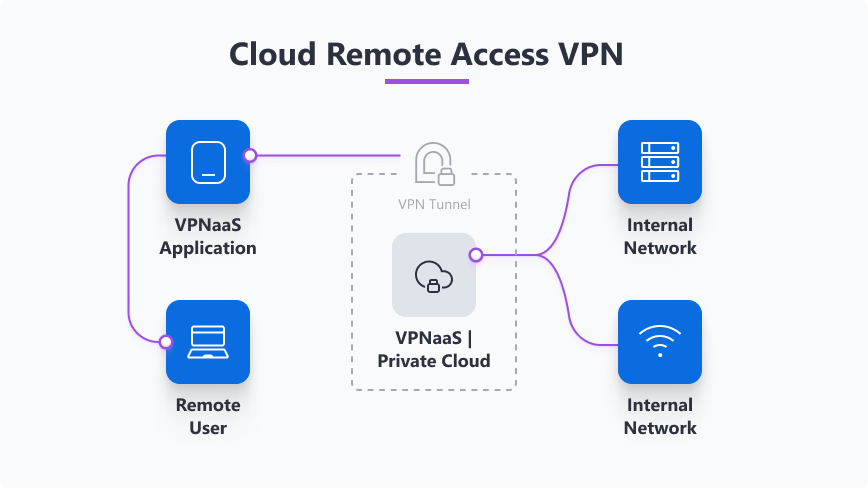

Cloud VPN

Cloud VPNs sind ‚all-in-one‘ solutions delivered as a service (VPNaaS), die sehr einfach für Organisationen bereitstellen, denn Sie entlasten den setup, Skalierung und Wartung zu einem Anbieter-oder cloud-Plattform.

- Verwenden Fällen: anschließen von verteilten teams, schnelle site-to-cloud-verbindungen und Organisationen, die eine verwaltete remote-Zugriff die option, ohne Ihre eigenen gateways.

- Wie es funktioniert: ein cloud-Anbieter betreibt VPN-gateways und verbinden Sie Kunden oder Zweigstellen-Router zu diesen gateways.

Wer ist es für: – Unternehmen und teams, die brauchen skalierbare, wartungsarme Konnektivität.

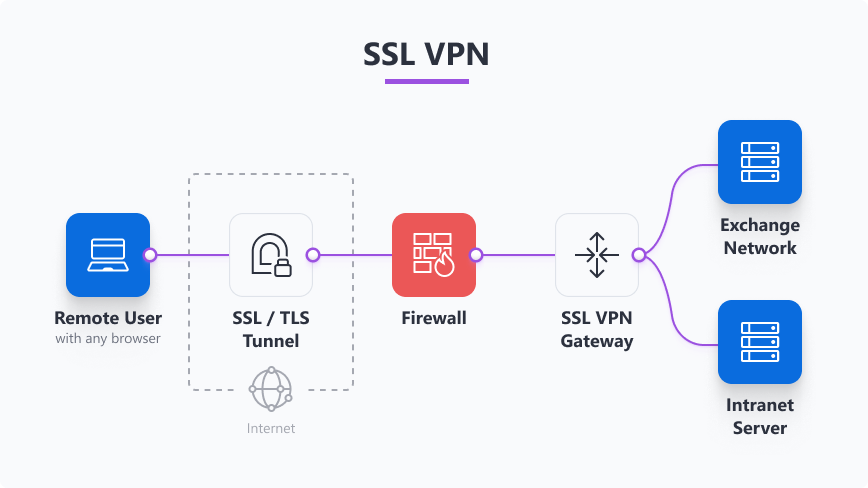

SSL VPN

SSL-VPNs bieten den Zugriff auf remote-Netzwerke mit dem gleichen SSL/TLS-Technologie , mit der Webseiten, die entweder über ein portal oder einen tunnel. Portal web-basiert, so dass Sie nicht brauchen, eine client-app und einen schnellen Zugriff auf interne web-Ressourcen. Tunnel ist wie eine normale app VPN (SSL/TLS), die ist nützlich, wenn Sie benötigen, RDP, file-sharing, oder erweiterte remote-Zugriff über nur web-apps.

- Verwenden Fällen: browser-basierten Zugriff auf interne Anwendungen, remote-desktop -, web-Portale.

- Wie es funktioniert: sichere web-verbindungen (HTTPS-like)- tunnel bestimmte Anwendungen oder Sitzungen.

Wer ist es für: Organisationen der Priorisierung der Einfachheit und app-level-Zugriff.

VPN-Protokolle Erklärt

Beginnen wir diesen Abschnitt mit einer einfachen Frage: ‚Was sind VPN-Protokolle?‘ VPN-Protokolle sind die Regeln und Methoden, stellen VPNs arbeiten: Sie legen fest, wie Geräte authentifizieren, verschlüsseln Daten und schicken den Datenverkehr durch Tunnel. Diese Wahl wirkt sich auf die Leistung, Geräte-Lebensdauer der Batterie, wie gut die Verbindung ist, überlebt-Netzwerk ändert und ob eine firewall wird Ihr Datenverkehr durch.

In der Praxis bedeutet dies, unterschiedliche Protokolle unterschiedlich Verhalten auf realen Netzwerken. Einige VPNs optimiert für geringe Latenz oder schnellen Durchsatz, während andere konzentrieren sich auf die Aufrechterhaltung der Zuverlässigkeit, wenn Sie Ihr Gerät schaltet Netzwerke. Einige verwenden UDP (in der Regel schneller, aber mehr wahrscheinlich zu blockiert werden durch restriktive Netzwerke); andere laufen über TCP oder port 443 zu sehen wie normale HTTPS-Datenverkehrs und bypass-firewalls.

Plattform und Bereitstellung Sache: viele Betriebssysteme verfügen über eine integrierte Unterstützung für einige Protokolle, während full-featured clients, mehr Optionen. Router-und corporate-gateways unterstützen oft nur bestimmte Protokolle, so dass Ihre Wahl hängt davon ab, was die Endpunkte akzeptieren.

Operative details, aber auch egal: – Protokolle unterscheiden sich darin, wie Sie sich authentifizieren (über Zertifikate vs. Schlüssel), wie Sie behandeln NAT/firewall-traversal, und welche ports Sie verwenden. Diese Unterschiede wirken sich auf das setup-Schritte auf Router und Server, und Sie sind, warum einige VPNs bieten eine Protokoll-Auswahl in die app—passend zu Ihrem Netzwerk oder Gerät.

Faustregel: verwenden Sie einen modernen, gut unterstützt Protokoll standardmäßig aktiviert und Schalter nur, wenn Sie einen bestimmten Grund—um Kompatibilität, umgehen von blockierten ports, oder Sie benötigen eine spezielle routing. Testen Sie ein paar Optionen für die Geschwindigkeit und Stabilität, und halten Sie Ihre client-und server-software aktualisiert, die für die rechtzeitige Sicherheitsupdates.

Arten von VPN-Protokollen

Einige Protokolle wie PPTP und L2TP, die älter sind und immer noch unterstützt auf vielen älteren Geräten. Neuere — wie WireGuard, moderne OpenVPN baut, und IKEv2 — mit Fokus auf Geschwindigkeit, Sicherheit und mobile Widerstandsfähigkeit. Also, lassen Sie uns einen genaueren Blick auf die verschiedenen Arten von VPN-Protokollen.

PPTP

Sehr alt und einfach eingerichtet. Die PPTP-VPN-Protokoll, erschien in der Mitte der 1990er Jahre, und Microsoft gefördert, die es sich allgemein, die Integration in vielen älteren Betriebssystemen und älteren Router. Weil es einfach ist, können Sie immer noch ein VPN mit PPTP auf alten Geräten und in einigen legacy-corporate-Ausrüstung. Bestimmte veraltete setups auch laufen halten PPTP-VPN-server-Instanzen—aber PPTP ist die Verschlüsselung schwach, und das Protokoll hat viele bekannte Sicherheitslücken. Vermeiden Sie alles, was für Bedürfnisse real privacy.

L2TP/IPsec

Die L2TP-VPN-Protokoll selbst kam später und, wenn gepaart mit IPsec, wurde ein gemeinsamer standard in den späten 1990er Jahren der 2000er Jahre zum hinzufügen von Verschlüsselung, VPN-Tunnel. Es wird allgemein unterstützt, auf desktop-und mobilen Betriebssystemen und auf vielen Routern, die es zu einem beliebten Standard für Lieferanten für Jahre. Es ist sicherer als PPTP, aber langsamer durch doppelte Kapselung und manchmal blockiert durch strenge firewalls, so ist es in der Regel dort verwendet, wo die Kompatibilität Fragen, aber die Leistung ist nicht kritisch.

OpenVPN

OpenVPN kam in den frühen 2000er Jahren und wurde zum go-to-open-source-Wahl für die sichere, konfigurierbare VPNs. Es wird überall verwendet: consumer-VPN-Service, self-hosted-OpenVPN-server-setups, bei business-Geräten, und viele Router. OpenVPN bietet starke Verschlüsselung und Flexibilität (es unterstützt TCP/UDP und benutzerdefinierte ports), aber es muss in der Regel eine client-oder config-Datei—so ist es etwas mehr hands-on.

IKEv2/IPsec

Die IKEv2-VPN-Protokoll (mit IPsec gekoppelt) wurde standardisiert in der Mitte der 2000er Jahre und ist geschätzt für Widerstandsfähigkeit—es behandelt, Veränderungen im Netzwerk (Wi-Fi ⇄ mobile Daten) sehr gut. Das macht es eine häufige Wahl für mobile Geräte und corporate remote access. Es ist sicher und schnell auf Smartphones und tablets und ist oft gebaut in Betriebssystemen, die vereinfacht die Bereitstellung für die mobile-first-Benutzer oder-verwalteten Umgebungen.

WireGuard

Die WireGuard VPN-Protokolls ist der newcomer, die gewonnen Traktion in den späten 2010er Jahren und machte sich auf den Weg in den Linux-kernel um das Jahr 2020. Es wurde entwickelt für Einfachheit und Geschwindigkeit mit modernen Kryptographie. Weil der, dass viele Anbieter bieten nun WireGuard, und die Menschen laufen WireGuard-VPN-server-Instanzen auf VPSes und zu Hause Ausrüstung. Es ist hervorragend für den Heim-Anwender und selbst gehostete Installationen, in denen Leistung und eine kleine Codebasis Sache.

Also, welches VPN-Protokoll ist die beste? Lassen Sie uns schnell vergleichen side-by-side.

VPN-Protokolle: Vergleich

| Protocol | Pros | Cons | Typical use |

|---|---|---|---|

| PPTP | ✅ Very easy to set up ✅ Built into many legacy OSes and routers | ❌ Weak, outdated encryption ❌ Many known vulnerabilities | Legacy devices, compatibility-only scenarios |

| L2TP | ✅ Broad platform support ✅ More secure than PPTP | ❌ Double encapsulation can slow speeds ❌ Sometimes blocked by firewalls | Older devices and vendor-default setups where compatibility matters |

| OpenVPN | ✅ Strong encryption ✅ Highly configurable | ❌ Heavier setup ❌ Can be slower than modern options | Self-hosted servers, business appliances, broad compatibility needs |

| IKEv2 | ✅ Excellent mobile resilience (reconnects fast) ✅ Often built into OSes | ❌ Less flexible for complex routing ❌ Certificate/SA management can add overhead | Mobile-first users, corporate remote access, managed environments |

| WireGuard | ✅ Very fast ✅ Strong encryption ✅ Easy to audit and maintain | ❌ Newer (but widely adopted) ❌ Some enterprise features still evolving | Home users, VPS/self-hosted servers, performance-focused setups |

Die VPN-Typ Sollten Sie Wählen?

Ihre Auswahl an die Art und das Protokoll sollte zunächst ermittelt werden, indem Ihre Bedürfnisse. Verschiedene Arten von VPN-verbindungen, verschiedene Probleme zu lösen,—Datenschutz -, site-to-site-Netzwerk-oder remote-access—so konzentrieren Sie sich zunächst auf, was Sie tun müssen, dann wählen Sie ein Protokoll, unterstützt das use-case.

Heimanwender

Wenn Sie benötigen ein VPN für remote-Zugriff eine Verbindung mit Ihrem Heim-Netzwerk, während Sie unterwegs sind oder nur eine einfache VPN-client für Privatsphäre, verwenden Sie eine no-log-Anbieter, der bietet fertige apps und unterstützt WireGuard und OpenVPN—beide ganz oben auf der Liste der VPN-Sicherheitsprotokolle. Wählen Sie WireGuard, wenn Sie möchten, Geschwindigkeit und Einfachheit, und OpenVPN wenn Sie eine Schlacht-getestet-Protokoll mit breiter Kompatibilität der Geräte.

Wenn Sie bevorzugen zu schützen jedes Gerät, setzen Sie das VPN auf Ihrem router, so dass smart-TVs und Konsolen bedeckt sind ohne individuelle installiert.

Quick-Tipp: Schauen Sie sich unsere Artikel an , wie das einrichten eines VPN zu Hause für mehr info.

Unternehmen

Unternehmen benötigen in der Regel zuverlässige, dauerhafte Standort-zu-Standort-VPN-verbindungen zwischen Standorten oder SSL-VPNs für sicheren remote-Mitarbeiter Zugang. Wenn Sie wollen, schneller rollout und reduziert gateway-Wartungs -, cloud-VPNs sind eine häufige Wahl für moderne, verteilte teams.

Bewerten Sie die WireGuard vs. OpenVPN Kompromisse bei Leistung und Verwaltbarkeit, und Wiegen cloud-managed Bequemlichkeit auszuführen, Ihre eigenen Geräte vor der endgültigen Entscheidung.

Fortgeschrittene Benutzer

Wenn Sie möchten, Vollzugriff—custom routing, self-hosted server oder private cloud-Zugriff—Sie können Ihre eigenen OpenVPN oder WireGuard-server auf einem VPS, NASoder Raspberry Pi. WireGuard ist ideal für leistungsorientierte, low-overhead-setups. OpenVPN bietet mehr Konfigurierbarkeit und eine breitere Unterstützung.

Wenn Sie bestimmte Kompatibilitätsanforderungen, verwenden Sie L2TP oder IKEv2, aber vermeiden Sie PPTP, es sei denn, Sie beschäftigen sich mit der wahrhaft legacy gear.

Verschiedene Arten von VPN: schneller Vergleich

| Type of VPN | VPN protocols | Recommended use | Security | Speed | Ease of setup |

|---|---|---|---|---|---|

| Personal VPN | ✅ WireGuard ✅ OpenVPN ✅ IKEv2 ✅ L2TP ✅ PPTP | Protect phones, PCs, tablets | ➞ WireGuard, OpenVPN, IKEv2—high ➞ L2TP—medium ➞ PPTP—low | ➞ WireGuard—excellent ➞ OpenVPN, IKEv2, PPTP—good ➞ L2TP —moderate | Easy |

| Remote access VPN | ✅ WireGuard ✅ OpenVPN ✅ IKEv2 ✅ L2TP ✅ PPTP | Remote workers, travel access | ➞ WireGuard, OpenVPN, IKEv2—high ➞ L2TP—medium ➞ PPTP—low | ➞ WireGuard—excellent ➞ OpenVPN, IKEv2, PPTP—good ➞ L2TP—moderate | Easy (via client) to moderate (manual) |

| Site-to-site VPN | ✅ WireGuard ✅ OpenVPN ✅ IKEv2 ✅ L2TP | Connect branch offices, permanent network links | ➞ WireGuard, OpenVPN, IKEv2—high ➞ L2TP—medium | ➞ WireGuard—excellent ➞ OpenVPN, IKEv2—good ➞ L2TP—moderate | Moderate to advanced, depending on gateway config |

| Cloud VPN | ✅ WireGuard ✅ OpenVPN ✅ IKEv2 | Scalable remote access for teams, cloud links | High | ➞ WireGuard—excellent ➞ OpenVPN, IKEv2—good | Very easy (managed service) |

| SSL VPN | ✅ SSL/TLS | App- or browser-level access to internal resources | High | Good | Easy to moderate, depending on appliance |

Verschiedene Arten von VPN: Erklärt

Während es schwer zu sagen, wie viele Arten von VPN gibt, ich versuchte, Sie zu decken die wichtigsten Arten von VPN-verbindungen in diesem Artikel. Persönliche und remote-access-VPNs sind am besten für alltägliche Privatsphäre und home Benutzer; site-to-site-und SSL-VPNs besser passen Unternehmen, die benutzerdefinierte setups, sowie cloud-VPNs fügen Sie eine skalierbare option für teams und Organisationen, die wollen schnellen rollout läuft ohne Geräte.

Protokolle wie WireGuard und OpenVPN sind die vernünftige Entscheidungen für eine sichere, schnelle verbindungen. IKEv2 ist eine sinnvolle option für die mobile-first-Benutzer und corporate remote access. Zur gleichen Zeit, während L2TP und PPTP noch unterstützt legacy gear und kann noch umgesetzt werden, für die spezifischen Bedürfnisse, L2TP datiert ist und in der Regel weniger sicher und langsamer als moderne Protokolle und PPTP gilt heute als veraltet und unsicher.

Das Verständnis der Unterschiede hilft Ihnen bei der Auswahl der richtigen Mischung: einfache Schutz zu Hause, widerstandsfähige mobile access oder volle Netzwerk-zu-Netzwerk-Sicherheit.

Gefällt Ihnen der Artikel? Lassen Sie andere wissen—teilen Sie es auf Ihren socials!

FAQs

Was sind die verschiedenen Arten von VPN-Protokollen?

Gängigen VPN-Protokolle: PPTP, L2TP, OpenVPN, WireGuard und IKEv2. Sie unterscheiden sich in Geschwindigkeit, Sicherheit und Verträglichkeit von WireGuard und OpenVPN sind die am meisten empfohlene heute.

Welches VPN-Protokoll ist der sicherste?

Die Sicherheit ist abhängig von der Konfiguration, aber moderne Protokolle (WireGuard, OpenVPN und IKEv2) gelten als sicher, wenn richtig umgesetzt werden. Vermeiden PPTP für sensible Daten, wie es lange veraltet und hat Sicherheitslücken.

Ist WireGuard besser als OpenVPN?

WireGuard ist in der Regel schneller und einfacher zu überwachen, aber OpenVPN bleibt in hohem Maße konfigurierbar und kompatibel mit vielen legacy-setups. Für die meisten home-und moderne business verwenden, WireGuard ist eine ausgezeichnete Wahl. Sie können wählen, OpenVPN, wenn Sie benötigen eine größere Kompatibilität oder haben spezifische legacy Bedürfnisse.