Tor vs VPN: O Projeto Tor, mais conhecido por Tor Browser e Orbot, discretamente, lançou sua versão beta VPN. É uma mudança de jogo que irá remodelar a VPN indústria ou apenas mais comum ferramenta? Eu tentei o aplicativo de mim e agora estou pronto para explicar o que Tor VPN é, como ele é diferente do tradicional VPNs e Navegador Tor, e o que isso pode significar para a privacidade de mente e usuários VPN de mercado.

Tor vs. VPN—Compreender as Diferenças

Uma das perguntas mais comuns em torno do Tor ‘Tor É uma VPN?’ Bem, não exatamente. Criptografar o tráfego para ocultar a sua actividade e à localização, mas o fazem de forma diferente. Então, como é que Tor diferentes a partir de uma VPN?

- Tor (abreviação de ‘The Onion Router’) rotas de tráfego de internet através de múltiplas camadas (daí a cebola referência) utilizando uma rede global de voluntários, servidores operados.

- As VPNs (redes virtuais privadas) rotear o tráfego através de um único—a menos que você use um multi-hop recurso—privada do servidor operado pelo provedor de VPN.

Como você pode ver, a principal diferença entre o Tor e de uma VPN é a forma como eles rotear o tráfego. Várias camadas dar Tor mais forte anonimato, enquanto caminhos mais curtos fazer VPNs mais rápido, um clássico do Tor vs. VPN de trade-off.

💡 Pro dica: você precisa de uma VPN para o Tor?

A maior parte do tempo, não. Tor é um auto-suficientes ferramenta que garante forte de privacidade e não precisa de uma separadas configuração de uma VPN. No entanto, você pode usar o Tor através de uma conexão VPN em certos casos—por exemplo, se Tor é bloqueado na sua região; isso pode ocultar Tor de uso a partir do seu ISP.

A Tecnologia por Trás Tor de Privacidade

Mas vamos aprofundar um pouco mais profunda: o que é cebola roteamento, e como o Tor funciona? Cebola roteamento é a principal ideia por trás da rede Tor: ao contrário de como VPNs trabalho, seus dados é envolto em múltiplas camadas de criptografia e enviadas através de uma cadeia de relés. Cada relé descasca uma camada e encaminha o pacote, então não existe um único nó pode vincular o remetente para o destino, dando a Tor um significativo anonimato vantagem sobre os tradicionais VPNs.

O que É Tor VPN, e Como Funciona?

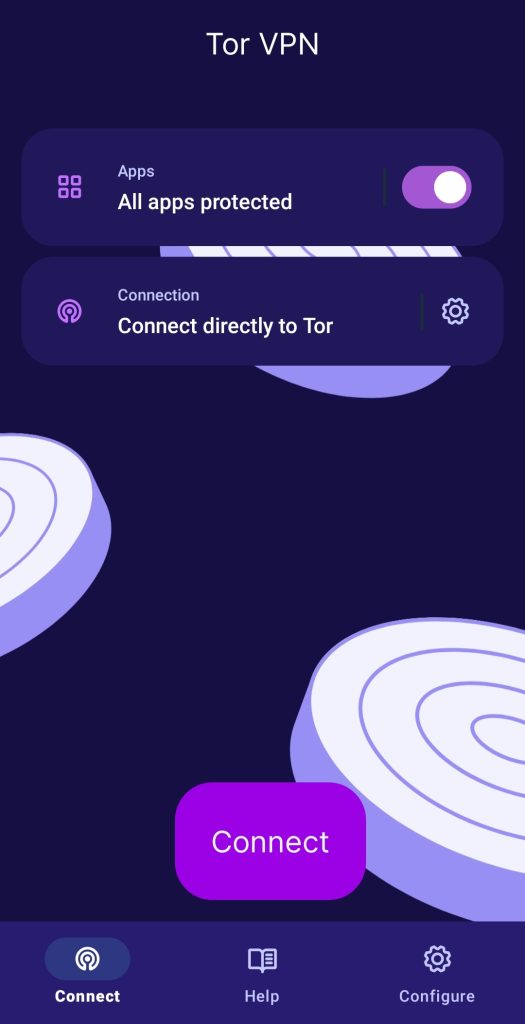

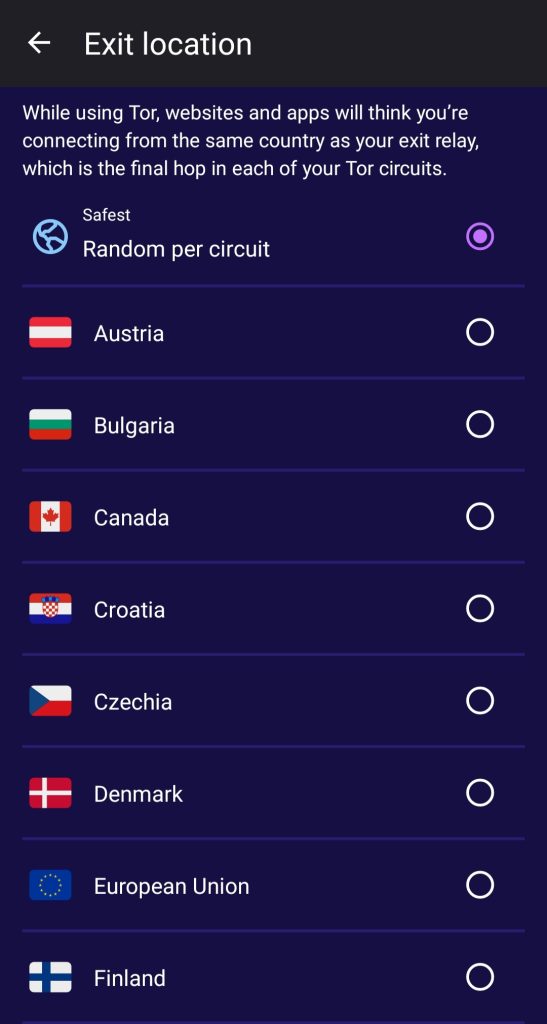

Tor VPN é uma versão beta, o Android app que usa o Tor protocolo e rotas de tráfego do dispositivo através da rede Tor, em vez de um comercial de VPN servidores do provedor. Enquanto o Navegador Tor fornece apenas com o navegador nível de proteção, Tor VPN permite que você escolha quais aplicativos usar o Tor, com per-app circuitos e de saída de IPs para cada aplicativo pode parecer vir de uma rota diferente.

Em suma, Tor VPN traz cebola encaminhamento fora do navegador e outros aplicativos ao mesmo tempo, mantendo-se fiel ao Projeto Tor missão: promover o anonimato para lutar contra a censura e a vigilância.

Falando da tecnologia sob o capô, o Tor VPN é construído no Arti (Tor moderna de Ferrugem implementação)—moderno, memória de código seguro, com manutenção mais fácil em comparação com os mais velhos C clientes—e inclui a maioria dos recursos de privacidade. Aqui estão as principais:

- A divisão de túnel com per-app circuitos & exit IPs: Escolha quais aplicativos usar o Tor e que o uso regular de conexão. O aplicativo pode construir separado Tor circuitos para diferentes aplicações, de modo a que cada aplicativo aparece com um endereço IP diferente.

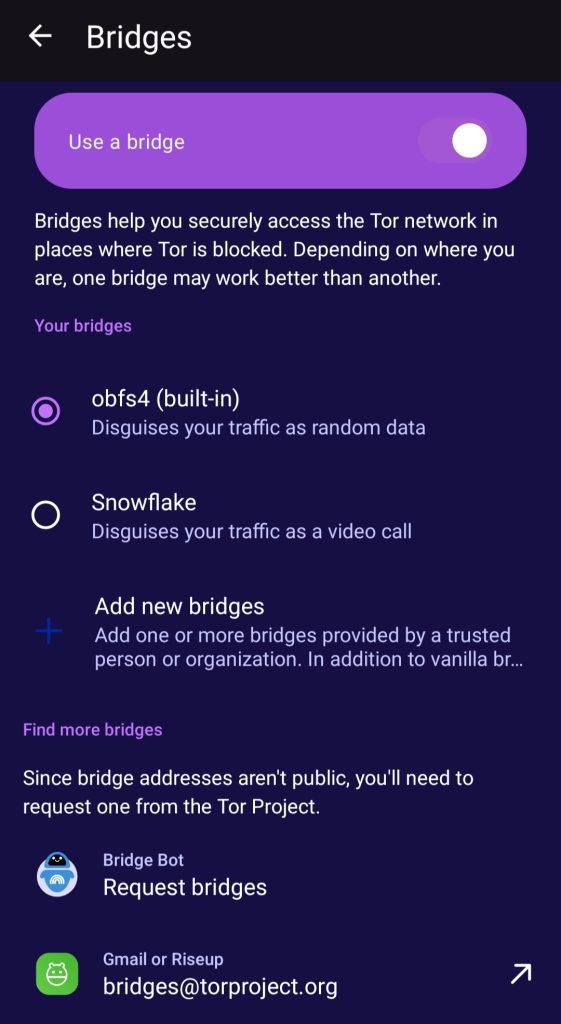

- Censura evasão: Tor VPN suporta pontes para alcançar a rede Tor de lugares onde o Tor é bloqueado. Você pode selecionar uma das construído-em pontes ou solicitar mais via Tor do Telegrama bot. Aqui está o que o built-in de pontes pode fazer:

- obfs4: Obfuscates tráfego para parecer aleatório dados e evitar a censura de encontrar pontes.

- Floco de neve: Encaminha o tráfego através de proxies, disfarçá-lo para aparecer como uma chamada de vídeo.

- Kill switch: aplicações de Blocos de conexão à internet, se a rede Tor não pode ser alcançado.

Como o Tor funciona uma VPN:

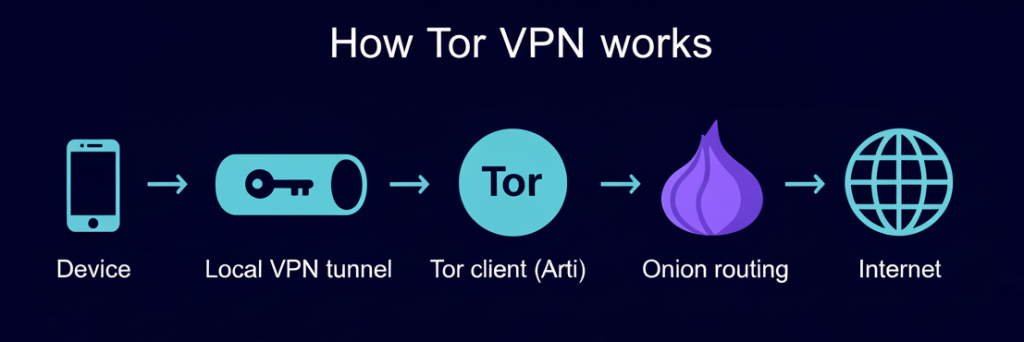

O aplicativo cria um local de túnel VPN no dispositivo e encaminha o tráfego capturado em Tor cliente (Arti). Arti compilações multi-hop cebola circuitos e envia o tráfego através de voluntários relés, portanto, o dispositivo obtém Tor camadas de criptografia anonimato modelo no nível do sistema operacional e pode rota não-aplicativos de navegador através de Tor—útil para aplicações de mensagens ou qualquer aplicativo que você deseja isolar—deixando sensíveis à latência de aplicativos off Tor para o desempenho.

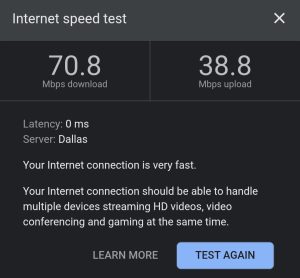

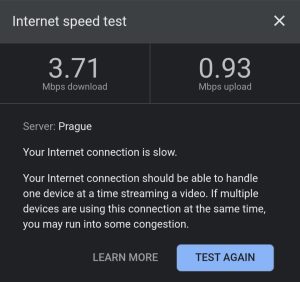

Mesmo que o app é uma versão beta, já parece sólido em uso, e você terá todos os principais recursos que você precisa para a navegação privada. O um—mas de grande desvantagem para mim é a velocidade: devido à sua cebola design, Tor VPN reduz as velocidades de cerca de 3 a 4 Mbps, mesmo em uma conexão de alta velocidade. Aqui está a comparação da minha velocidade de conexão sem VPN vs. Próton VPN vs. Tor VPN:

| No VPN | Proton VPN | Tor VPN |

|---|---|---|

|  |  |

Exceto pela velocidade, Tor VPN verifica todas as caixas para um verdadeiramente privado ferramenta. Se você também quiser experimentá-lo por si mesmo, o Projeto Tor é ativamente pedindo para testadores e comentários. Lembre-se de que a compilação está em fase inicial e explicitamente não está adequado para o altamente sensível atividades. Se não for esse o caso, e você quer estar entre os primeiros a testar o aplicativo, você pode obtê-lo através da Loja Google Play.

Privacidade, Segurança e Limitações

Tor da cebola encaminhamento dá-lhe um forte anonimato vantagem, mas não magicamente resolver Tor desafios. Aqui está o que o Tor VPN, na verdade, dá—e o que ele não faz:

| Upsides | Limitations |

|---|---|

| ▪️ Censorship circumvention: Built-in bridges can help you bypass blocked networks to reach the open web. | ▪️ Speed and latency: Multi-hop onion routing is much slower than modern VPN protocols such as WireGuard. |

| ▪️ Split tunneling with per-app circuits: Isolates traffic per app and reduces linkability between different apps on the same device. | ▪️ Feature gap vs. commercial VPNs: No desktop clients and no streaming optimizations—Tor VPN is not a drop-in replacement for everyday VPN use cases. |

| ▪️ Decentralized model: Unlike a single-provider VPN, Tor’s multi-hop relays mean no single operator can see both ends of a connection. | ▪️ Learning curve: Per-app circuits add power but also complexity—non-technical users may misconfigure settings and unintentionally weaken privacy. |

| ▪️ Free and open source: Like other Tor projects, Tor VPN is open source, transparent, and free to use. |

Será que vale a pena? Depende do seu caso de uso. Se a sua prioridade é o anonimato e a censura a evasão, Tor beta é interessante e vale a pena testar. Se você precisa de confiança de transmissão, de baixa latência e de jogos, ou suporte multi-plataforma, um comercial de VPN ainda é a melhor escolha.

💡 Dica rápida: Tipos de VPN Explicado: Como Cada um Funciona e o Que É Melhor para Você

Impacto sobre a VPN Indústria e o Futuro das Ferramentas de Privacidade

Por anos, o Tor e VPNs foram tratados como alternativas: VPNs para a velocidade e a conveniência, e o Tor para distribuída anonimato. Tor passo para a VPN território mostra as linhas podem confundir e pode fazer com que o equilíbrio estabelecido. Aqui estão as principais lições:

- Privacidade pressão: Tor envio de um dispositivo de nível de VPN levanta a barra para os operadores comerciais. Esperar mais perguntas sobre as políticas de registro e auditorias.

- Técnico híbridos: Nós provavelmente iremos ver de experiências que a mistura de cebola de roteamento mais rápido protocolos de túnel—um meio-termo entre o Tor do modelo tradicional e VPNs.

- Segmentação de mercado: Ferramentas irá separar mais claramente em ‘privacidade primeira para uso geral’ e ‘anonimato para casos de elevado risco.’

A VPN tendências de mercado mostram uma necessidade crescente de ferramentas de privacidade, mas muitos usuários querem-los para streaming de jogos e tarefas que não estão a Tor forte ternos. Tor VPN não deslocar provedores comerciais em breve, mas ele poderá melhorar a educação do usuário e empurre VPNs para tornar mais transparente e segura.

Um Novo Capítulo para o Tor e Privacidade Online

Tor VPN é construído sobre o Projeto Tor pontos fortes e traz Tor anonimato do modelo de apps fora do navegador. Mas, ele também carrega o costume Tor vs. VPN trade-offs—notavelmente velocidade mais baixa e o tempo de latência maior—e que pode ser decisiva para se priorizar o desempenho ao longo de privacidade.

Eu testei o app por alguns dias, e aqui está o meu veredicto: Tor VPN é ótimo para privacidade (avançado divisão de túnel com aleatórias sair de nós e pontes para ofuscação são excelentes), mas se você precisar de baixa latência ou cross-plataforma de conveniência, um comercial de VPN ainda ganha. Em qualquer caso, Tor VPN é uma experiência importante que poderia deslocar o futuro das ferramentas de privacidade para mais transparência e mais segurança—o que é melhor para todos nós.

Perguntas frequentes

É Tor de uma VPN?

Não—Tor em si não é uma VPN, é uma anonimato de rede que usa cebola roteamento. No entanto, Tor VPN, um recém-lançado Android beta, é um sistema de nível de aplicativo de VPN que utiliza a rede Tor.

Como cebola roteamento funciona?

Cebola encaminhamento encapsula os dados em várias camadas de criptografia e envia-os através de voluntários relés. Cada relé a remove uma camada, de forma que nenhum único nó vê origem e de destino. Esse é o núcleo do Tor anonimato do modelo.

Faz o Tor browser ‘ (Navegador de uma VPN?

Não. Navegador Tor rotas de tráfego do browser através da rede Tor. Tor VPN é separado, em nível de sistema Android app.

Devo usar uma VPN com o Tor?

Usando o Tor através de uma VPN é geralmente desnecessário para a maioria dos usuários e, às vezes, pode prejudicar o anonimato. Tor da própria VPN reduz a necessidade de uma VPN de terceiros, em muitos casos.

Quão seguro é o Tor VPN?

Tor é conhecida por sua forte de segurança e distribuído anonimato. Tor VPN é de código aberto e possui pontes de censura evasão e a divisão de túnel com per-app circuitos, mas é uma versão beta, e explicitamente experimental, por isso pode ser arriscado para os casos de uso.