Introdução

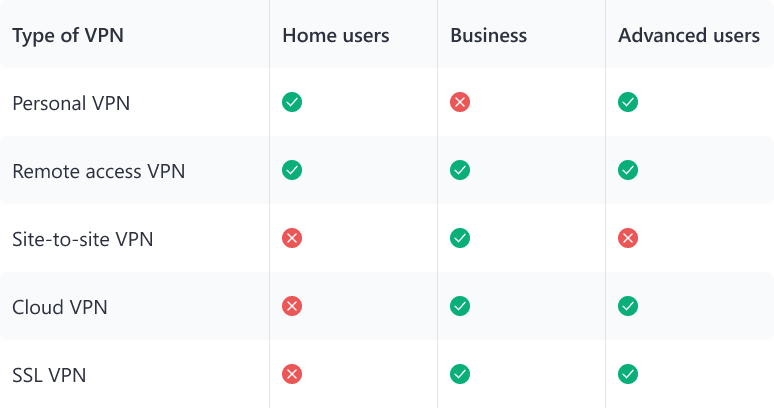

Existem muitos tipos de VPN que pode ser usado para tarefas diferentes—desde a simples proteção da privacidade e acesso remoto para conectar escritórios ou mesmo de auto-hospedagem de servidores. Saber aplicá-los ajuda a escolher a solução certa para o uso home, redes de negócios, ou configurações avançadas.

Este guia explica os diferentes tipos de VPN, os seus prós e contras, e onde os protocolos VPN como o OpenVPN, WireGuard, PPTP, L2TP, e IKEv2 caber em.

Principais Tipos de Conexões VPN

Um grande coisa sobre VPNs é a sua multifuncionalidade—você pode usá-las para um número de diferentes tarefas. Mas quais são os diferentes tipos de VPN? Abaixo são rápidas descrições para ajudar a você escolher a certa para o seu caso de uso.

Pessoal VPN

Isto é o que a maioria das pessoas pensam quando ouvem ‘VPN’: o seu regular aplicativo de VPN em um celular, notebook ou roteador que cria um túnel para um servidor. Túneis pode ser total (criptografar todo o tráfego) ou dividir (permitindo apenas alguns aplicativos através do VPN).

- Casos de uso: dispositivo de proteção, a divisão de túnel para uso misto.

- Como funciona: o cliente se conecta a um servidor VPN e abre um túnel criptografado, que encaminha e protege o seu tráfego.

- Para quem é: usuários domésticos.

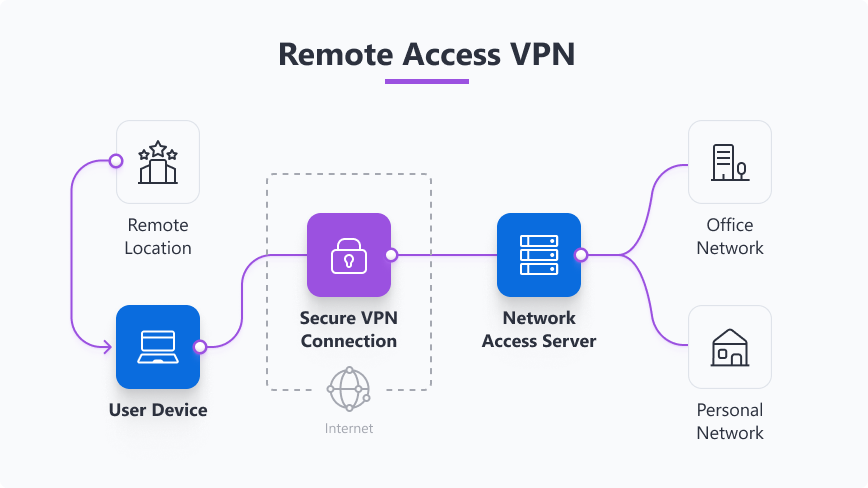

VPN de acesso remoto

VPNs de acesso remoto permitem que os usuários se conectar a uma rede privada a partir de qualquer lugar. Trabalhar remotamente, ou de viajar com frequência? Uma VPN de acesso remoto ajuda a você de forma segura chegar a seu escritório ou rede pessoal a partir de qualquer lugar.

- Casos de uso: trabalho-de-casa acesso, rede pessoal de acesso remoto.

- Como funciona: da mesma forma para o pessoal de VPN, o cliente no seu dispositivo autentica e cria um túnel criptografado para um servidor VPN.

- Para quem é: todos, de iniciantes a profissionais.

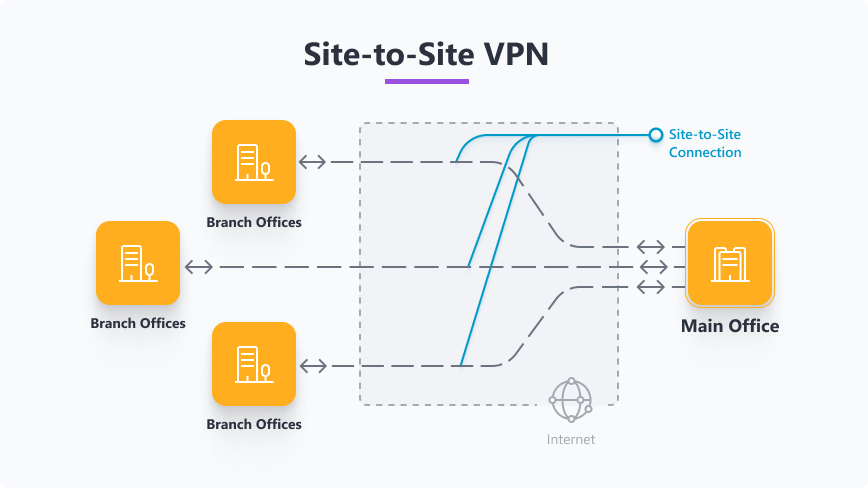

Site-to-site VPN

Site-to-site Vpn ligação de duas ou mais redes. Este tipo de VPN é normalmente utilizado por empresas para se conectar de forma segura um ramo de escritório para a sede.

- Casos de uso: conexão de redes de escritório, mesclando nuvem e no local de redes.

- Como funciona: roteadores ou dedicado gateways VPN estabelecer túneis entre as redes.

Para quem é: empresas e organizações com múltiplas localizações.

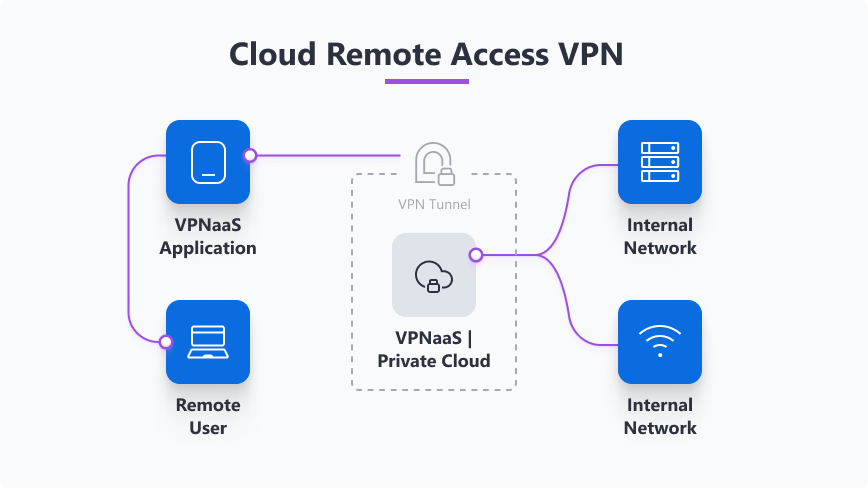

Cloud VPN

Nuvem de VPNs são ‘tudo-em-um’ soluções fornecidos como um serviço (VPNaaS) que são muito fáceis para as organizações a implantar, porque eles descarregar o programa de instalação, dimensionamento e manutenção de um fornecedor ou plataforma de nuvem.

- Casos de uso: conexão de equipes distribuídas, rápido site-para-nuvem de links, e as organizações que desejam um gerenciado de acesso remoto sem opção, executando seus próprios gateways.

- Como funciona: um provedor de nuvem é executado gateways VPN, e você se conectar clientes ou ramo de roteadores para os gateways.

Para quem é: as empresas e equipes que precisam escalável, de baixa manutenção e de conectividade.

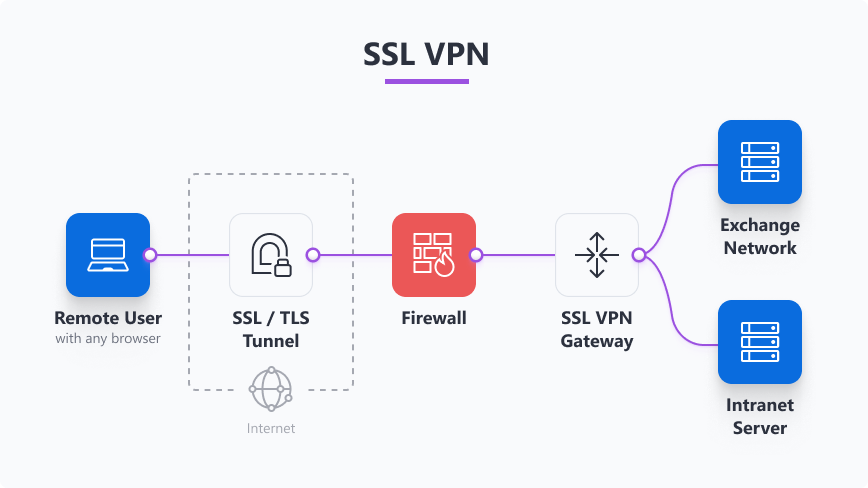

SSL VPN

VPNs SSL oferecem acesso a redes remotas usando o mesmo SSL/TLS tecnologia que protege os web sites, seja através de um portal ou um túnel. Portal web-based, ou seja, você não precisa de um aplicativo do cliente e pode acessar rapidamente interno recursos da web. Túnel é como um regular aplicativo de VPN (utilizando SSL/TLS), que é útil quando você precisa RDP, compartilhamento de arquivos, ou mais amplo de acesso remoto, além de aplicativos para a web.

- Casos de uso: acesso baseado em browser para aplicativos internos, de área de trabalho remota, portais web.

- Como funciona: conexões da web seguras (HTTPS-como otúnel de aplicações específicas ou sessões.

Para quem é: organizações, priorizando a simplicidade e a aplicação de nível de acesso.

Protocolos de VPN Explicado

Vamos começar esta seção com uma simples pergunta: ‘o Que são protocolos de VPN?’ Protocolos de VPN são as regras e métodos que fazer VPNs de trabalho: são eles que definem o modo como os dispositivos autenticar, criptografar dados e envia o tráfego através de túneis. Essa escolha afeta o desempenho do dispositivo, a vida útil da bateria, bem como a ligação sobrevive alterações na rede, e se um firewall vai deixar o seu tráfego através de.

Na prática, isto significa que as diferentes protocolos de se comportar de forma diferente em redes reais. Alguns VPNs para otimizar a latência baixa ou alta produtividade, enquanto outros se concentram em manter a confiabilidade ao seu dispositivo muda de redes. Alguns usam UDP (normalmente mais rápido, mas o mais provável a ser bloqueado por restritivas de redes); outros podem ser executados através de TCP ou 443 para parecer normal o tráfego de HTTPS e contornar firewalls.

Plataforma e implantação questão: muitos sistemas operacionais inclui suporte interno para alguns protocolos, enquanto full-featured clientes mais opções. Roteadores e gateways corporativos, muitas vezes, suportam apenas determinados protocolos, assim, a sua escolha depende do que os pontos de extremidade de aceitar.

Detalhes operacionais também importa: protocolos diferentes na forma como eles se autenticar (usando certificados vs. chaves), como eles lidam com NAT/firewall traversal, e que as portas que eles usam. Essas diferenças afetam as etapas de configuração em roteadores e servidores, e eles estão por alguns VPNs oferecer um protocolo seletor na app—para corresponder à sua rede ou o dispositivo.

Regra de ouro: use uma moderna e bem-protocolo suportado por padrão e mude somente se você tiver uma razão específica—para efeitos de compatibilidade, para ignorar portas bloqueadas, ou precisa de um especial de roteamento. Teste de um par de opções para a velocidade e a estabilidade, e manter o seu software de cliente e servidor atualizado para oportuna correções de segurança.

Tipos de Protocolos de VPN

Alguns protocolos, tais como PPTP e L2TP, são mais velhos e ainda suporte em muitos dispositivos de legado. Os mais novos — como WireGuard, moderno OpenVPN constrói, e IKEv2 — foco na velocidade, segurança, móveis e resiliência. Então, vamos dar uma olhada mais de perto esses diferentes tipos de protocolos de VPN.

PPTP

Muito antiga e fácil de configurar. O protocolo PPTP VPN surgiu em meados da década de 1990, e a Microsoft promoveu amplamente, integrando-os em muitos sistemas operacionais legados e roteadores mais antigos. Porque é simples, você ainda pode encontrar uma VPN com PPTP em dispositivos antigos e em alguns legado corporativo engrenagem. Certos obsoleto configurações também manter a executar o servidor PPTP VPN instâncias, mas a criptografia PPTP é fraco, e o protocolo tem muitas vulnerabilidades conhecidas. Evite qualquer coisa que precisa real de privacidade.

L2TP/IPsec

O L2TP VPN protocolo em si veio mais tarde e, quando emparelhado com o IPsec, tornou-se um padrão comum no final da década de 1990–2000-para a adição de criptografia para túneis VPN. É amplamente suportado em computadores e dispositivos móveis Sos e em muitos roteadores, o que a tornou um popular padrão para os fornecedores, para anos. É mais seguro do que o PPTP, mas pode ser mais lento, devido à dupla de encapsulamento e às vezes fica bloqueado por estrita firewalls, por isso é normalmente utilizado onde compatibilidade importa, mas o desempenho não é crítica.

OpenVPN

OpenVPN chegou no início da década de 2000 e tornou-se o ir-fonte livre e aberta escolha de seguro, configurável VPNs. É usado em todos os lugares: consumidor, serviços de VPN, auto-hospedado OpenVPN configurações de servidor, negócios aparelhos, e muitos roteadores. OpenVPN oferece criptografia forte e flexibilidade (suporta TCP/UDP e portas personalizadas), mas, geralmente, precisa de um cliente ou arquivo de configuração—por isso é um pouco mais trabalhoso.

IKEv2/IPsec

IKEv2 protocolo VPN (emparelhado com IPsec) se tornou padrão em meados da década de 2000 e é avaliada para resistência,—ele lida com mudanças de rede (Wi-Fi ⇄ de dados móveis) muito bem. O que a torna uma escolha comum para dispositivos móveis corporativos e acesso remoto. É segura e rápida em telefones e tablets, e é muitas vezes incorporado em sistemas Operacionais, o que simplifica a implantação para mobile-first usuários ou ambientes gerenciados.

WireGuard

O WireGuard protocolo de VPN é o recém-chegado, que ganhou força no final de 2010 e fez o seu caminho para o kernel do Linux por volta de 2020. Ele foi projetado para simplicidade e velocidade usando criptografia modernos. Por isso, muitos fornecedores oferecem agora WireGuard, e as pessoas correm WireGuard servidor VPN instâncias no VPSes e casa de engrenagem. É excelente para usuários domésticos e auto-hospedado configurações onde o desempenho e a uma pequena codebase importa.

Então, qual o protocolo de VPN é o melhor? Vamos rapidamente compará-los lado-a-lado.

Protocolos de VPN: Comparação

| Protocol | Pros | Cons | Typical use |

|---|---|---|---|

| PPTP | ✅ Very easy to set up ✅ Built into many legacy OSes and routers | ❌ Weak, outdated encryption ❌ Many known vulnerabilities | Legacy devices, compatibility-only scenarios |

| L2TP | ✅ Broad platform support ✅ More secure than PPTP | ❌ Double encapsulation can slow speeds ❌ Sometimes blocked by firewalls | Older devices and vendor-default setups where compatibility matters |

| OpenVPN | ✅ Strong encryption ✅ Highly configurable | ❌ Heavier setup ❌ Can be slower than modern options | Self-hosted servers, business appliances, broad compatibility needs |

| IKEv2 | ✅ Excellent mobile resilience (reconnects fast) ✅ Often built into OSes | ❌ Less flexible for complex routing ❌ Certificate/SA management can add overhead | Mobile-first users, corporate remote access, managed environments |

| WireGuard | ✅ Very fast ✅ Strong encryption ✅ Easy to audit and maintain | ❌ Newer (but widely adopted) ❌ Some enterprise features still evolving | Home users, VPS/self-hosted servers, performance-focused setups |

Que Tipo de VPN que Você Deve Escolher?

A escolha do tipo de protocolo e deve antes de tudo ser determinada por suas necessidades. Diferentes tipos de conexões VPN de resolver diferentes tipos de problemas de privacidade, site-para-site de rede ou acesso remoto—para concentrar-se primeiro o que você precisa fazer, em seguida, escolher um protocolo que suporta esse caso de uso.

Usuários domésticos

Se você precisa de uma VPN para acesso remoto a ter uma ligação com sua rede doméstica, enquanto você está longe ou apenas um simples cliente de VPN para a privacidade, use um no-log do provedor que oferece pronto-a-aplicativos e suporte WireGuard e OpenVPN—tanto no topo da lista de VPN protocolos de segurança. Escolha WireGuard se você quer velocidade e simplicidade, e o OpenVPN se você precisa de uma batalha testado protocolo com a mais ampla compatibilidade com o dispositivo.

Se você preferir proteger cada dispositivo, defina o VPN no seu roteador para smart TVs e consoles são cobertos sem individual instala.

Dica rápida: confira nosso artigo sobre como configurar uma VPN em casa para mais informações.

Empresas

As empresas, normalmente, precisa de confiança, permanente site-to-site VPN entre locais ou VPNs SSL para proteger acesso de funcionários remotos. Se você deseja rápida implementação e redução de gateway de manutenção, nuvem VPNs são uma escolha comum para os modernos, a equipes distribuídas.

Avaliar o WireGuard vs. OpenVPN desvantagens para o desempenho e capacidade de gerenciamento e a pesar de cloud gerenciado por conveniência contra a execução de seus próprios aparelhos antes de tomar a decisão final.

Usuários avançados

Se você quer controle total—roteamento personalizado, um auto-hospedado o servidor, ou nuvem privada de acesso—você pode executar o seu próprio OpenVPN ou WireGuard server em um VPS, NAS, ou Raspberry Pi. WireGuard é ótimo para o desempenho focada, de baixa sobrecarga configurações. OpenVPN oferece mais capacidade de configuração e um maior apoio.

Se você tem as necessidades de compatibilidade, utilize o L2TP ou IKEv2, mas evitar PPTP, a menos que você esteja lidando com os verdadeiramente o equipamento anterior.

Diferentes tipos de VPN: comparação Rápida

| Type of VPN | VPN protocols | Recommended use | Security | Speed | Ease of setup |

|---|---|---|---|---|---|

| Personal VPN | ✅ WireGuard ✅ OpenVPN ✅ IKEv2 ✅ L2TP ✅ PPTP | Protect phones, PCs, tablets | ➞ WireGuard, OpenVPN, IKEv2—high ➞ L2TP—medium ➞ PPTP—low | ➞ WireGuard—excellent ➞ OpenVPN, IKEv2, PPTP—good ➞ L2TP —moderate | Easy |

| Remote access VPN | ✅ WireGuard ✅ OpenVPN ✅ IKEv2 ✅ L2TP ✅ PPTP | Remote workers, travel access | ➞ WireGuard, OpenVPN, IKEv2—high ➞ L2TP—medium ➞ PPTP—low | ➞ WireGuard—excellent ➞ OpenVPN, IKEv2, PPTP—good ➞ L2TP—moderate | Easy (via client) to moderate (manual) |

| Site-to-site VPN | ✅ WireGuard ✅ OpenVPN ✅ IKEv2 ✅ L2TP | Connect branch offices, permanent network links | ➞ WireGuard, OpenVPN, IKEv2—high ➞ L2TP—medium | ➞ WireGuard—excellent ➞ OpenVPN, IKEv2—good ➞ L2TP—moderate | Moderate to advanced, depending on gateway config |

| Cloud VPN | ✅ WireGuard ✅ OpenVPN ✅ IKEv2 | Scalable remote access for teams, cloud links | High | ➞ WireGuard—excellent ➞ OpenVPN, IKEv2—good | Very easy (managed service) |

| SSL VPN | ✅ SSL/TLS | App- or browser-level access to internal resources | High | Good | Easy to moderate, depending on appliance |

Diferentes Tipos de VPN: Explicou

Enquanto é difícil dizer exatamente quantos tipos de VPN existir, eu tentei cobrir os principais tipos de conexões VPN neste artigo. Pessoal e VPNs de acesso remoto são melhores para o dia a dia de privacidade e os usuários domésticos; site-para-site e SSL VPNs melhor ajuste empresas que necessitam de configurações personalizadas; e a nuvem VPNs adicionar uma opção escalável para as equipes e as organizações que desejam rápido desenvolvimento sem a execução de aparelhos.

Protocolos como WireGuard e OpenVPN são as escolhas sensatas para o seguro, rápido conexões. IKEv2 é uma opção razoável para móvel corporativa e dos usuários de acesso remoto. Ao mesmo tempo, enquanto o L2TP e PPTP são ainda suportados pelo equipamento anterior e ainda podem ser implementados com necessidades específicas, o L2TP é datada e, geralmente, menos seguro e mais lento do que os protocolos modernos, e PPTP é agora considerado obsoleto e inseguro.

Compreender as diferenças ajuda a escolher a combinação certa: proteção simples em casa, resiliente acesso móvel, ou completa da rede-a-rede de segurança.

Gostou do artigo? Deixar que os outros saibam compartilhá—la no seu socials!

Perguntas Frequentes

Quais são os diferentes tipos de protocolos de VPN?

Comum de protocolos de VPN incluem PPTP, L2TP, OpenVPN, WireGuard, e IKEv2. Eles diferem na velocidade, segurança, compatibilidade e—WireGuard e OpenVPN são os mais recomendados hoje.

Qual protocolo de VPN é o mais seguro?

Segurança depende de configuração, mas os protocolos modernos (WireGuard, OpenVPN, e IKEv2) são considerados seguros quando implementada corretamente. Evitar PPTP para dados sensíveis, como é muito desatualizado e tem vulnerabilidades de segurança conhecidas.

É WireGuard melhor do que o OpenVPN?

WireGuard é mais rápido e simples fazer auditoria, mas o OpenVPN permanece altamente configurável e compatível com muitos herdados de configurações. Para a maioria de casa e moderno de uso de negócios, WireGuard é uma excelente escolha. Você pode escolher o OpenVPN se você precisar de uma maior compatibilidade ou ter legado específico necessidades.