Einführung

VPNs sind der König der Globalisierung. Sie gehen weiter als billige internationale Flüge und auch ausländischer Küche-spots um die Ecke, indem Sie zum surfen im internet aus fast jedem Teil der Welt, ohne sich vom sofa.

VPNs haben erheblich erleichtert unser Leben durch die Eröffnung von Chancen für den Zugang zu blockierten oder geo-eingeschränkte Inhalte umgehen Sie firewalls, Schutz unserer Daten und der Privatsphäre während des Surfens im internet, und auch Behebung von Verbindungsproblemen in einigen Fällen. Aber mit so vielen Spielern auf dem Markt, wie wählen Sie die richtige? Nun, um diese Frage zu beantworten, wir werden vergleichen, 12 wählen Sie VPN-Dienste, basierend auf Sicherheit, Datenschutz und Leistung.

In diesem Artikel werden wir brechen, wie VPNs funktionieren, gehen Sie durch die wichtigsten VPN-Funktionen, und bestimmen, welche können gekrönt sein, das beste VPN im Jahr 2025 für die Sicherheit. Fasziniert noch? Let ‚ s get to it!

Wie VPNs Funktionieren: Die Grundlagen

Dies kann als eine überraschung kommen, aber was auch immer Sie tun, auf das internet ohne eine VPN deine internet-service-provider (ISP) weiß es. Sie sehen, die meisten Ihrer internet-Aktivitäten, melden Sie domains, die Sie besuchen (ja, sogar im Inkognito-Modus), verfolgen Sie die Zeit verbringen Sie auf Sie, überwachen Sie die Menge der Daten, die Sie verwenden, und speichern Sie Ihre Allgemeine browsing-Gewohnheiten.

Auch wenn Sie nicht Lesen können, die genaue Seiten auf HTTPS-Websites, Sie können immer noch anzeigen, welche websites Sie zugreifen, durch DNS-Abfragen und Server Name Indication (SNI) Informationen.

Dann gibt es website-Administratoren können sehen Sie Ihre IP-Adresse, browser-Informationen, und manchmal auch Ihren ungefähren Standort. Wie sehen Sie es? Sie können die Verwendung von cookies und anderen tracking-Methoden, um monitor Ihre Aktionen auf Ihren Websites. Und wenn Sie dachten, Sie cookies deaktivieren würden, halten Sie Sie privat, im Gegenteil. Browser-fingerprinting könnte noch Folgen Sie herum.

Schließlich, während Sie zu Besuch sind nicht-HTTPS-Ressourcen, Ihre Daten bleiben unverschlüsselt und kann abgefangen werden, die durch andere neugierige Benutzer oder—was noch schlimmer ist—die bösen, die mit böswilliger Absicht.

Ich glaube, Sie haben bereits gefangen meine drift—Verwendung eines VPN speichert Sie diese Kopfschmerzen, die durch schützen Sie Ihre Verbindung und verbergen Ihre Aktivität von niemand aber selbst. Gut, es sei denn, es gibt jemanden der gerade der Bildschirm hinter Ihrem Rücken.

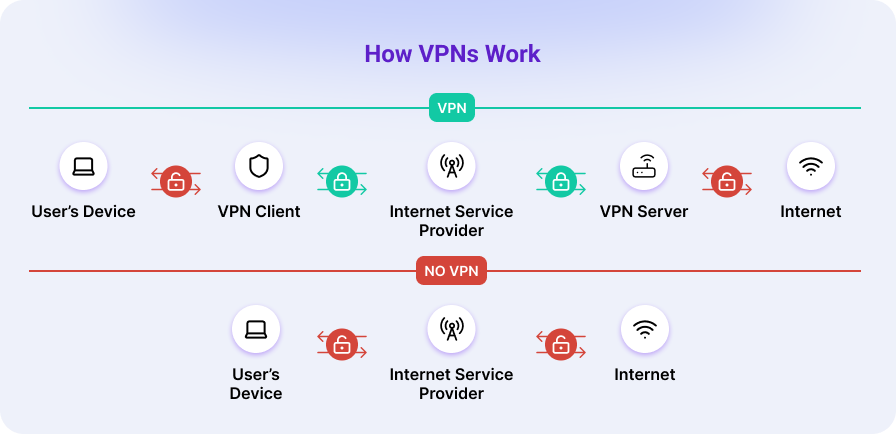

Was Passiert, Wenn Sie Eine Verbindung Herstellen

Also, was passiert hinter den kulissen, wenn Sie hit, dass die Connect – Schaltfläche in Ihrer VPN-app? Um es einfach auszudrücken, die VPN-client-wraps Daten, welche von Ihrem computer, und leitet Sie durch einen verschlüsselten tunnel, die Maskierung Ihrer IP-Adresse—zu machen, die Webseiten, die Sie besuchen, glauben Sie, eine Verbindung aus dem VPN-server-Standort, statt Ihre eigenen.

Let ‚ s visualisieren den Prozess:

- Verbindung: wenn Sie starten Sie die app und drücken Verbinden SieIhr Gerät verarbeitet alle seine traffic aus dem VPN-client, das stellt einen tunnel (secure link) mit einem VPN-server.

- Verschlüsselung: Neben, es verschlüsselt die gesendeten Daten von Ihrem Gerät aus Klartext (lesbare Daten) in Chiffretext—eine nicht lesbare und undurchsichtigen (oder fast unkenntlich) mumbo-jumbo.

- Routing der Daten: Sobald verschlüsselt, um Ihre Daten gesendet werden über diesen tunnel über Ihren ISP—wer sieht nur Chiffretext—direkt an den VPN-server.

- Entschlüsselung: Schließlich, am anderen Ende, die Daten freigeschaltet wird (oder unverschlüsselt), so dass die website oder der Dienst, mit dem Sie sich verbinden kann, es zu Lesen. Der VPN-server ersetzt Ihre echte IP-Adresse mit seiner eigenen und nur entschlüsselt die Rahmen, geschützt durch den VPN-tunnel, bevor Sie die Weiterleitung Ihrer Anfrage an die website.

Überspringen Sie den VPN-client und tunnel, und Ihr Gerät die Anforderungen Reise durch Ihren ISP in der normalen Ansicht. ISPs (und jemand gerade Sie) sehen können, die Websites, die Sie besuchen, und Ihre echte IP-Adresse zu, so dass Ihr browsing weit weniger privat.

Verschlüsselung

Kryptographie—insbesondere Verschlüsselung ist die geheime Zutat im inneren VPNs, das hilft, halten Ihre Daten privat. Sie verwandelt Ihr lesbaren Daten in ein Durcheinander von code verschlüsselt, dass nur diejenigen, die mit dem richtigen Schlüssel entziffern kann, sicherzustellen, dass Ihre Daten vertraulich behandelt und sicher—egal, ob Sie ein E-Mail senden, im Internet surfen oder online-shopping.

Es gibt zwei Geschmacksrichtungen hier:

- Symmetrische Verschlüsselung: Verwendet einen Schlüssel sowohl für ver-und Entriegelung mit Ihren Daten.

- Asymmetrische Verschlüsselung: Arbeitet mit einem Schlüsselpaar (öffentlich und privat) und wird vor allem verwendet, während der key-exchange-Prozess dafür, dass selbst wenn ein Schlüssel wird abgefangen, Ihre Daten immer sicher.

Nun, was sind die wichtigsten VPN-Verschlüsselung-Typen? Im Grunde, alle VPN (oder tunneling) – Protokolle verwenden eine der beiden Verschlüsselungs-standards:

- AES (Advanced Encryption Standard): Militär-grade -, block-cipher-Verschlüsselung eingeführt, im Jahr 2001 die beliebteste der beiden und verabschiedete die US-Regierung, unter anderem.

- ChaCha20: Eingeführt im Jahr 2014, ChaCha20 ist eine Stromchiffre, bietet eine sehr hohe Sicherheit. Es ist in der Regel schneller, eine bessere Leistung in embedded systems und mobile Plattformen, und wird vor allem in WireGuard und modernen, proprietären Protokollen.

VPN-Protokolle erklärt

Ein VPN-Protokoll, kann beschrieben werden als eine Reihe von Regeln, die bestimmen, wie Ihre Daten werden verschlüsselt übertragen. Es funktioniert durch die Kapselung, Umhüllung Datenpakete in andere Pakete, um zu helfen Sie schleichen durch Netzwerk-Tunnel unentdeckt.

Nicht alle Protokolle sind die gleichen, und wie die meisten Dinge im Leben, man kann nicht alles haben. Einige Protokolle sind schneller und bieten eine bessere Leistung auf mobilen Geräten, während andere mehr sicher und zuverlässig. Also, lasst uns endlich nennen Sie:

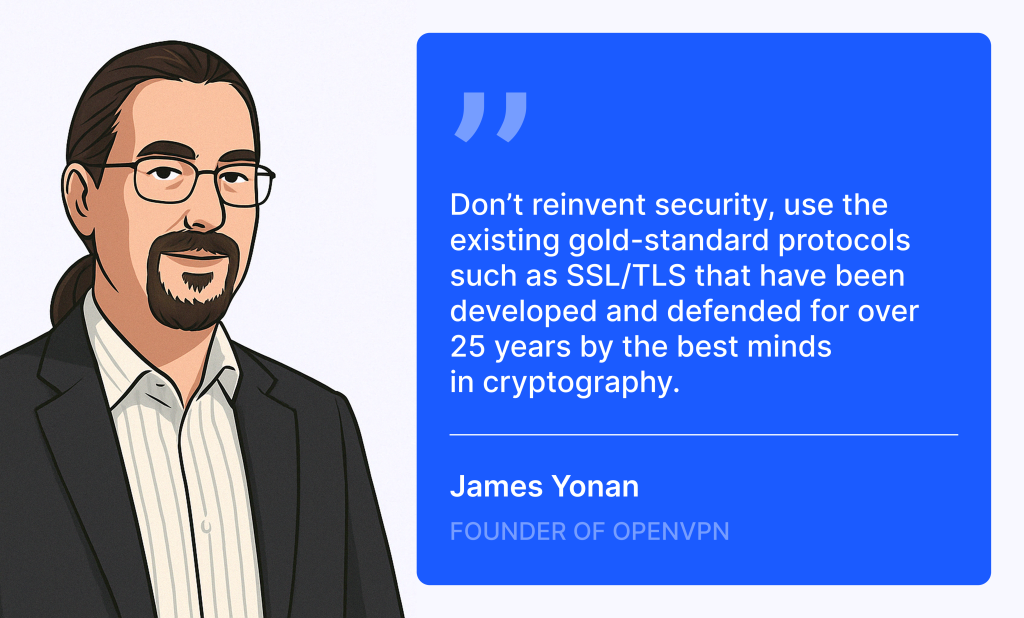

OpenVPN

Erstellt von James Yonan als side-Projekt aufgrund von Misstrauen gegenüber internet-Providern, die aus Ländern mit ‚zutiefst unseriös security practices‘ back in 2001, OpenVPN hat sich schnell zu einem der beliebtesten, sichersten und häufigsten unterstützte VPN-Protokoll. Es verwendet die Industrie der gold-standard Verschlüsselung—AES-256—und lebt immer noch durch die Gründer ist die Regel.

Was mehr ist, OpenVPN ist open-source, und Ihr code wird regelmäßig geprüft von Experten rund um die Welt, das lässt keinen Raum für Zweifel an seiner Sicherheit.

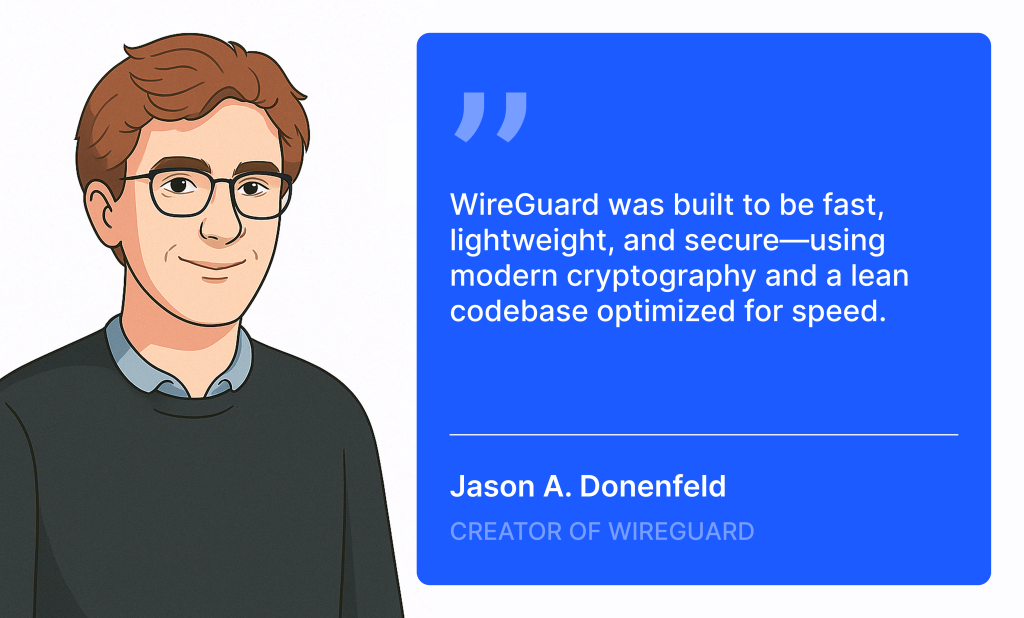

WireGuard

Eingeführt in 2018, WireGuard wurde erstellt von ZX2C4 (oder Jason A. Donenfeld, wie er ist bekannt unter den nicht-geeks). Der Grundgedanke hinter WireGuard war craft-ein Protokoll, das wäre leichter und schneller als IPsec (Bär mit mir, wir werden es bald) und mehr performant than OpenVPN. Erreicht wurde dies durch ‚trimmen das Fett‘ aus der Codebasis und dem Einsatz von ChaCha20-Verschlüsselung ist optimiert für Geschwindigkeit—vor allem auf mobilen Geräten, die möglicherweise keine Unterstützung für hardware-Beschleunigung für AES.

Zur gleichen Zeit, es ist auch open-source und nicht Kompromisse auf Sicherheit, wodurch WireGuard nicht nur schneller als OpenVPN, aber ebenso sicher ist, und das ist, warum seine Annahme ist rasant.

IKEv2/IPsec

IKEv2 (Internet Key Exchange version 2) wird oft als IKEv2/IPsec, da es nur umgesetzt werden können, mit einem anderen VPN—Protokoll IPsec (Internet Protocol Security)—wurde in den 1990ern. IKEv2 selbst wurde jedoch veröffentlicht, in der Mitte der 2000er Jahre, und trotz eines mehr komplexe setup und sperriger Codebasis als auch OpenVPN und WireGuard, es ist als eine der besten VPN-Protokolle für mobile Geräte. Es schnell wieder her, wenn das Umschalten zwischen Wi-Fi und Mobilfunk-Daten, während die Bereitstellung von top-tier-Sicherheit, so dass es ein Favorit für diejenigen, geklebt, um Ihre Telefone.

Das heißt, es kann schwieriger zum einrichten in bestimmten Umgebungen, und nicht alle Anbieter werden Sie es als eine option.

Schließlich gibt es auch proprietäre Protokolle (mehr darüber später im Artikel), die aufbauend auf bereits bestehende und sind einzigartig für jeden VPN-Anbieter, so dass Sie nicht finden, die Sie außerhalb dieser ökosysteme.

Tunneling-Protokolle-Vergleich Diagramm

| Protocol | Type | Popularity | Encryption strength | Speed | Compatibility | Use case | Pros/cons |

|---|---|---|---|---|---|---|---|

| OpenVPN | Open-source | Very high | Strong (AES-256) | Moderate | Cross-platform | General use, privacy-focused |

|

| WireGuard | Open-source | Rapidly growing | Strong (ChaCha20) | Very fast | Cross-platform | High-speed needs, mobile users, streaming, gaming |

|

| IKEv2/IPsec | Open standard | High | Strong (AES-256) | Fast | Mobile-friendly | Mobile devices, unstable networks |

|

| NordLynx | Proprietary (NordVPN) | High | Strong (ChaCha20) | Very fast | Cross-platform | High-speed needs, privacy-focused |

|

| Lightway | Proprietary (ExpressVPN) | High | Strong (AES-256) | Very fast | Cross-platform | Speed and simplicity |

|

| Stealth | Proprietary (various VPNs) | Moderate | Strong (AES-256) | Moderate | Cross-platform | Bypassing censorship, deep packet inspection (DPI) evasion |

|

| Chameleon | Proprietary (VyprVPN) | Moderate | Strong (AES-256) | Moderate | Cross-platform | Bypassing VPN blocks, maintaining speed |

|

| Hydra | Proprietary (Hotspot Shield) | Moderate | Strong (AES-256) | Very fast | Cross-platform | Streaming, gaming, high-speed browsing |

|

| Mimic | Proprietary (Norton) | Low | Strong (AES-256) | Moderate | Cross-platform | Bypassing DPI and VPN restrictions |

|

Die Besten VPNs im Jahr 2025: Feature-by-Feature-Vergleich

Möglicherweise haben Sie bereits bemerkt, dass VPNs sind cut aus verschiedenen Tücher und bieten unterschiedliche Funktionen und Möglichkeiten. Der service, den Sie verwenden werden, hat alle die Funktionen erforderlich für Ihre Anwendung. Für Beispiel, Sie können priorisieren Geschwindigkeit über die Sicherheit oder die Stabilität in Leistung, und Umgekehrt.

Das heißt, es ist an der Zeit, die wir erhalten, zu wissen, dass unsere Konkurrenten. Wir haben sorgfältig gepflückt 12 VPNs, die konsequent zählen zu den beliebtesten und hoch bewerteten Leistungen in unabhängigen Bewertungen und Branchen-benchmarks. Aber in diesem Artikel konzentrieren wir uns auf die Sicherheit, erinnern Sie sich? Um ein vollständiges Bild, stellen Sie sicher, check out unsere anderen Artikel, wo wir suchen das beste VPN für die Privatsphäre, die touch auf einige einzigartige VPN-Funktionen, und testen jeden VPN-Leistung.

So, ist Ihr VPN wirklich so sicher wie er behauptet, oder könnte es verschütten Geheimnisse zu Big Brother? Werfen wir einen genaueren Blick auf, was die einzelnen VPN bringt auf den Tisch.

| VPN service | Jurisdiction | No-logs policy | Servers & speed | Protocols | Cryptography | Kill switch | DNS leak protection | Split tunneling | Multi-hop | Obfuscation | RAM-only servers | Price |

|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Proton VPN | Switzerland | Yes, audited | 11k+ servers; 117 countries; up to 10 Gbps | OpenVPN, WireGuard, IKEv2, Stealth | AES-256/ChaCha20; 4096-bit RSA; HMAC-SHA384; FS: Yes | Yes | Yes | Yes | Yes | Yes (over the Stealth protocol) | No | Free (limited) Premium plans start at $4.49/month |

| NordVPN | Panama (owned by U.S.-based parent company) | Yes, audited | 7k+ servers; 118 countries; up to 10 Gbps | OpenVPN, IKEv2, NordLynx (proprietary), NordWhisper (proprietary) | AES-256/ChaCha20; 4096-bit DH; SHA384/SHA512; FS: Yes | Yes | Yes | Yes | Yes | Yes | Yes | From $3.09/month |

| ExpressVPN | British Virgin Islands (owned by UK-based parent company) | Yes, audited | 3k+ servers; 105 countries; up to 10 Gbps | OpenVPN, IKEv2, Lightway (proprietary) | AES-256/ChaCha20; 4096-bit RSA; SHA512; FS: Yes | Yes | Yes | Yes | No | Yes | Yes | From $4.99/month |

| Surfshark | The Netherlands (owned by U.S.-based parent company) | Yes, audited | 3.2k+ servers; 100 countries; up to 10 Gbps | OpenVPN, WireGuard, IKEv2 | AES-256/ChaCha20; 2048-bit RSA; SHA512; FS: Yes | Yes | Yes | Yes | Yes | Yes | Yes | From $1.99/month |

| CyberGhost | Romania (owned by U.S.-based parent company) | Yes, audited | 9k+ servers; 100 countries; up to 10 Gbps | OpenVPN, WireGuard,IKEv2 | AES-256/ChaCha20; RSA-4096; SHA256; FS: Yes | Yes | Yes | Yes (Android only) | No | No | Yes | From $2.03/month |

| VyprVPN | USA | Yes, audited | 700+; 63 countries | OpenVPN, WireGuard, IPsec (IKEv2), Chameleon (proprietary) | AES-256/ChaCha20; 2048-bit RSA; SHA256; FS: Yes | Yes | Yes | Yes | No | Yes (with the Chameleon protocol) | Yes | From $3/month |

| Private Internet Access (PIA) | USA (owned by U.S.-based parent company) | Yes, audited | 16k+ servers; 91 countries; up to 10 Gbps | OpenVPN, WireGuard, IPsec | AES-128/AES-256/ChaCha20; 4096-bit RSA; SHA1/SHA256; FS: Yes | Yes | Yes | Yes | Yes | Yes (via proxy) | Yes | From $1.98/month |

| Windscribe | Canada | Yes, not audited | 69 countries; up to 10 Gbps | OpenVPN, WireGuard, IKEv2, Stealth, WStunnel (proprietary) | AES-256/ChaCha20; 4096-bit RSA; SHA512; FS: Yes | No (uses Windscribe Firewall) | Yes | Yes | Yes | Yes (over the Stealth and WStunnel protocols) | Yes | Free (limited) Premium plans start at $1/location/month |

| TunnelBear | Canada (owned by U.S.-based parent company) | Yes, not audited | 8k+ servers; 46 countries | OpenVPN, WireGuard, IKEv2 | AES-256/ChaCha20; 2048–4096-bit DH; Varied; FS: Yes | Yes | Yes | Yes | No | Yes (GhostBear) | No | Free (limited) Premium plans start at $3.33/month |

| Hotspot Shield | USA | Yes, audited | 1.8k+ servers; 85 countries; up to 1 Gbps | WireGuard, IPsec (IKEv2), Hydra (proprietary) | AES-128/AES-256; 2048-bit RSA/ECDHE; N/A; FS: Yes | Yes | Yes | Yes | No | Yes (only with Hydra) | No | Free (limited) The premium plan starts at $6.66/month |

| Norton VPN | USA | Yes, audited | 2.8k+ servers; 29 countries | OpenVPN, WireGuard, IPsec (IKEv2), Mimic (proprietary) | AES-256/ChaCha20; Unknown; N/A; FS: No | Yes (excluding iOS) | Yes | Yes (excluding iOS and macOS) | No | Yes (Mimic only) | No | From $3.33/month |

| Mullvad VPN | Sweden | Yes, audited | 600+ servers; 49 countries; up to 10 Gbps | OpenVPN, WireGuard | AES-256/ChaCha20; 4096-bit DH; 4096-bit RSA w/ SHA512; FS: Yes | Yes | Yes | Yes | Yes | Yes | Yes | €5/month |

Was bedeutet dieser Vergleich uns das zeigen? Lassens brechen es nach unten.

Gerichtsstand

Gerichtsstand ist wichtig, weil, wo eine VPN-Anrufe zu Hause beeinflussen können, wie Ihre Informationen behandelt werden—wie es oder nicht, VPN-Anbieter haben zu gehorchen, die lokalen data retention laws. Wenn Sie planen, verwenden Sie ein VPN, sagen wir, für streaming, und nicht dagegen, sharing, mit der Regierung, wo Ihr VPN-Anbieter hat seinen Hauptsitz, es gibt nichts zu befürchten. Aber wenn Sie hofften, für einige private browsing, lohnt es sich, sich in dieser Angelegenheit zunächst.

Proton VPN (Schweiz), NordVPN (Panama), ExpressVPN (British Virgin Islands), und CyberGhost (Rumänien) arbeiten alle von Ländern, die nicht zwingen Unternehmen, sich anmelden oder mit der hand über user-Daten und die sind nicht gebunden an intelligence sharing-Vereinbarungen (zumindest keine, die wir kennen). Das heißt, halten Sie ein Auge auf die Schweiz—seit März 2025 wurde es Wiegen änderungen seiner überwachung Gesetzen, die unter Umständen VPN-Anbieter zum sammeln und speichern von user-Daten und arbeiten mit der Regierung Anfragen. Es ist weit von der Gewissheit, dass diese Veränderungen passieren, aber betrachten Sie sich als gewarnt.

Die Niederlande (Surfshark) und Schweden (Mullvad) auch mit einer soliden Daten-Schutz-Richtlinien, aber die Niederlande ist Teil des Neun-Augen-Allianz, und Schweden ist Teil des größeren Netzwerks, genannt die Vierzehn Augen.

Und dann gibt es die USA-basierte VyprVPN, PIA, Hotspot Shield, und Norton VPN, zusammen mit Windscribe und TunnelBear, mit Hauptsitz in Kanada, wo die überwachung der Gesetze kann sogar noch ein bisschen mehr aufdringlich.

Jedoch, es ist nicht so einfach…

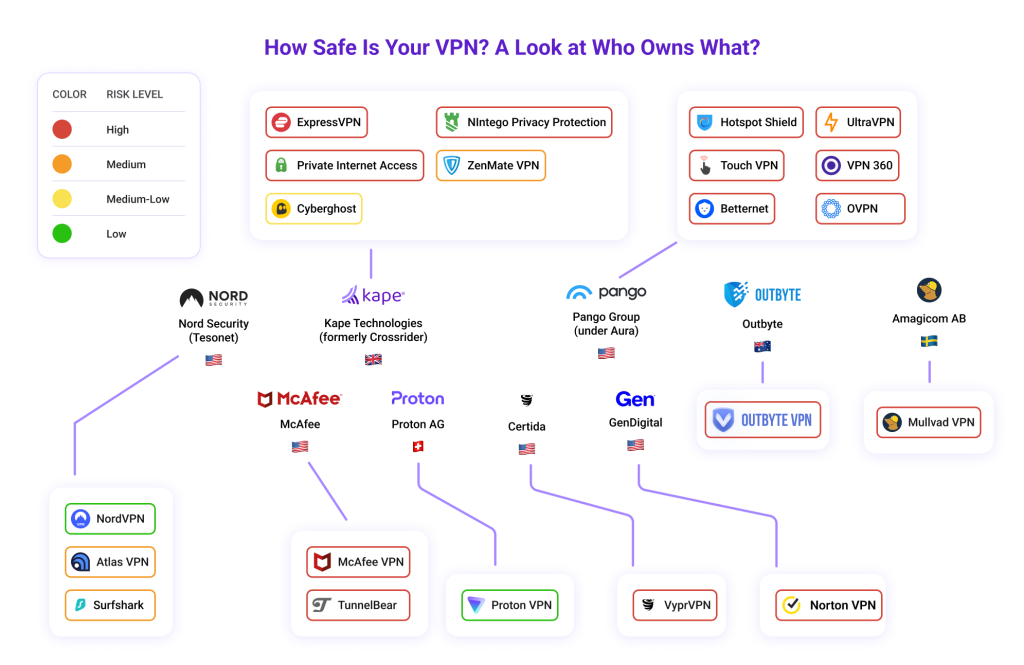

Wer besitzt Ihre VPN?

VPN-Dienste sind nicht so unabhängig, wie Sie vielleicht denken. Viele kleine clogs auf größere Räder. Also, ist es klug zu wissen, welche Mutterunternehmen Ihren VPN, um zu bestimmen, die wahre Natur, Ihre Daten zu speichern Maßnahmen.

Zum Beispiel, wenn eine Muttergesellschaft, unter der Jurisdiktion eines Five/Nine/Fourteen Eyes Land, Benutzerdaten übergeben werden konnte die Regierung selbst wenn die VPN-service, der behauptet, mit Sitz auf den britischen Jungferninseln oder Panama.

Windscribe und Mullvad sind die einzigen Dienste, die auf diese Liste noch vollständig im Besitz Ihrer Gründer und Mitarbeiter. Jedoch, Proton VPN, VyprVPN, und Norton VPN nicht teilen Schwester VPN-Dienste unter Ihrer übergeordneten Unternehmen. TunnelBear geht auch wie ein VPN-service unter McAfee seit dem McAfee VPN ist ein fork von TunnelBear.

Keine-logs-Richtlinie

Eine strikte keine-logs-Richtlinie bedeutet, dass der VPN-Anbieter nicht sammeln oder speichern Ihre online-Aktivitäten, so dass, selbst wenn ein VPN-server ist gerissen oder in Ihrem VPN-Anbieter ist nett gefragt, um die hand über die von der Regierung, Sie werden dort nichts finden. Es ist sehr wichtig, wenn Sie suchen für eine zuverlässige VPN und Privatsphäre ist nicht ein leeres Wort für Sie.

Die meisten unserer Konkurrenten—Proton VPN, NordVPN, ExpressVPN, Surfshark, CyberGhost, VyprVPN, PIA, Hotspot Shield, Norton VPN, und Mullvad—nicht nur Anspruch auf eine strikte keine-logs-Richtlinie (wer nicht?), aber gehen Sie einen Schritt weiter und sichern Sie es mit unabhängige Prüfungen.

Auf die flip Seite, Windscribe und TunnelBear noch nicht geprüft worden, die vielleicht lassen sich einige von Ihnen Fragen, wenn Sie so vergesslich, wie Sie behaupten. Wenn ein niedriges Profil zu halten, ist Ihre Marmelade, ein verifiziertes keine-logs-Richtlinie ist ein muss.

Die detaillierte Analyse, stellen Sie sicher, dass Sie den nächsten Artikel in der Serie, wo wir das Sortieren durch die Datenschutz-Funktionen von VPNs, einschließlich deren Protokollierung Richtlinien, und späht in die bekannte Vorfälle zu bestätigen oder zu widerlegen Ihre Ansprüche.

Anzahl der Server und deren Geschwindigkeit

Dieser ist ziemlich offensichtlich—je breiter das server-Netzwerk, das mehr Orte, die für Sie verfügbar sind, und je höher die Geschwindigkeit, desto schneller die Verbindung. Auf top von, dass, nachdem mehr Server bedeutet in der Regel mehr Kapazität und somit weniger Staus. Jemals versucht, durch quetschen einer vollbesetzten U-Bahn? Dann wissen Sie, was ich meine.

NordVPN, Proton VPN, CyberGhost, Surfshark, ExpressVPN, und PIA haben riesige Netzwerke, geben Sie viel von Orten, zum von zu wählen. Außerdem, Sie alle bieten Server mit 10 Gbit / s-verbindungen, die derzeit als die Schnellste.

TunnelBear und Norton VPN mag kurz in Ländern verfügbar, aber Sie kompensieren es mit einer festen Anzahl von Servern. Mullvad, Hotspot Shield, Windscribe, und VyprVPN bieten mehrere server-Standorte, aber auch kleinere Netzwerke.

Aber nicht weniger bedeutet, schlimmer? Nicht unbedingt. Kurz gesagt, während eines größeren Netzwerks bedeutet oft, mehr Auswahl und möglichen Geschwindigkeit, der Qualität und der server die Platzierung sind ebenso wichtig.

VPN-Protokolle

Fast alle VPNs auf unserer Liste-Unterstützung für alle drei wichtigen Protokolle, die (im Fall Sie vergessen haben) OpenVPN, WireGuardund IKEv2. Die einzigen Ausnahmen sind Hotspot Shield, der nicht unterstützt OpenVPN, aber gleicht es mit seiner proprietären Hydra Protokoll, und Mullvad VPN, die keine IKEv2-option.

Apropos proprietäre Protokolle:

- NordVPN rollt sich aus NordLynx, eine eigene Wendung auf WireGuard strebt boost Privatsphäre ohne Einbußen bei der Geschwindigkeit, und NordWhisper, die ist entwickelt, um bypass die restriktive Netzwerke.

- ExpressVPN bietet Lightway, die als einer der schnellsten (wenn auch nicht die Schnellste) Protokolle gibt, zumindest pro Tom ‚ s Guide.

Inzwischen, VyprVPN setzt auf Chamäleon, Windscribe hat WStunnel, und Norton VPN Vitrinen Imitieren, alle von denen verbergen Sie Ihren VPN-Verkehr, so Aussehen wie normale HTTPS-Daten.

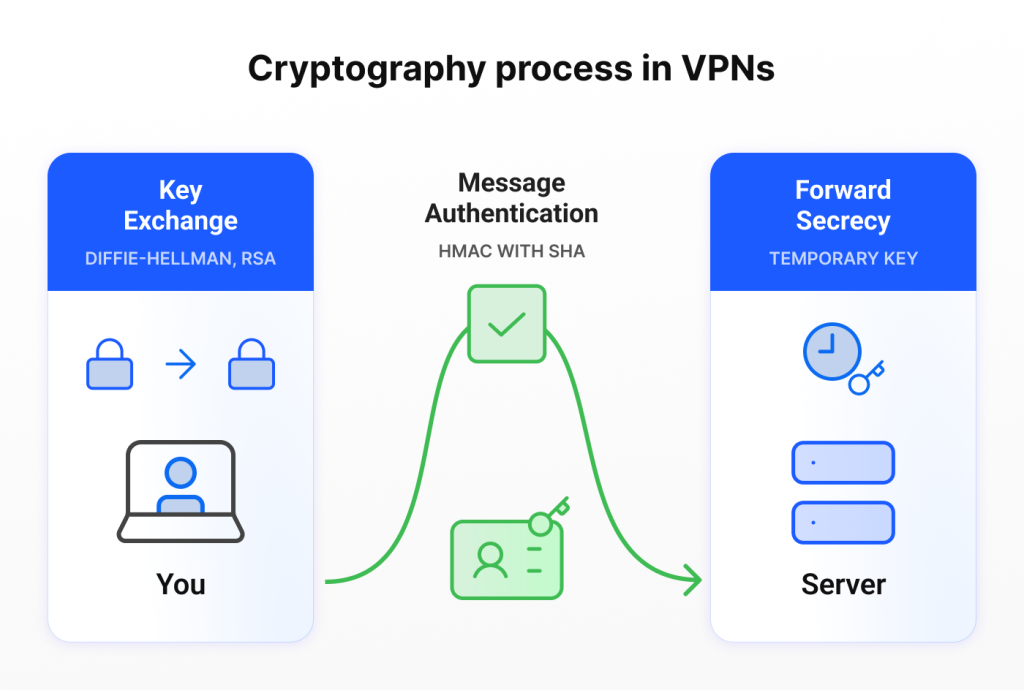

Kryptographie

Kryptographie ist einer dieser VPN-Sicherheit Funktionen, die Sie sollte nicht übersehen werden. Es verwandelt Ihre Daten in code, den nur Sie (oder jemand, mit dem richtigen Schlüssel) freischalten können. Hier sind die wichtigsten Komponenten minus-Verschlüsselung, die hab ich schon abgedeckt, früher:

- Key exchange: Ermöglicht es Ihrem Gerät und dem VPN server zu erklären, auf einen privaten Schlüssel, um zu vermeiden, man-in-the-middle-Angriffe. DH (Diffie-Hellman) schafft ein gemeinsames Geheimnis, ohne das senden über das Netzwerk, während RSA (Rivest-Shamir-Adleman), verwendet eine public–private key pair.

- Nachricht Authentifizierung: Verwendet Techniken wie HMAC mit SHA, überprüfen jedes Paket, um zu überprüfen, dass das, was verlässt Ihr Gerät ist genau das, was am Ziel angekommen sind und die Daten nicht manipuliert wurde auf dem Weg.

- Forward secrecy (PFS (perfect forward secrecy (PFS/FS): Erzeugt temporäre private Schlüssel zwischen den Endgeräten und VPN-Servern, um sicherzustellen, dass selbst wenn jemand Risse Ihren Schlüssel in die Zukunft, Sie können immer noch nicht auf Ihre vergangenen Sitzungen.

Proton VPN, NordVPN, ExpressVPN, Mullvad, und Windscribe bieten Fort-Knox-level-Schutz, sperren Sie Ihre Daten mit den neuesten Sicherheits-standards. PIA, CyberGhost, TunnelBear, VyprVPN, Surfshark, und Hotspot Shield bieten zuverlässige Sicherheit, die ist mehr als ausreichend für den typischen täglichen Gebrauch. Dann gibt ‚ s Norton VPN, das sorgt für weniger Transparenz über Ihre Kryptographie-Funktionen, aus, ein bisschen zu wünschen übrig.

Kill switch

Die meisten VPNs sind entworfen, um stabil zu sein…bis Sie es nicht sind. Ein VPN-tunnel kann Tropfen für eine Reihe von Gründen, wie unberechenbar Wi-Fi, switching-Netzwerke, server-überlastung -, firewall-Interferenz—Sie nennen es. Und wenn es fällt, der Vorhang fällt, und Ihre Aktivitäten zu bekommen ausgesetzt wer zusieht (zumindest, Ihren ISP und den website-admin). Lösung? Ein kill-Schalter.

Technisch, es ist oft mit firewall-Regeln oder Netzwerk scripts, die erkennen, Wann Ihre sicheren tunnel nach unten geht und dann sofort blockiert ausgehenden Datenverkehr zu, bis die Verbindung wieder hergestellt ist. In einfachen Worten, es trennt automatisch die Verbindung, die Sie aus dem internet, wenn die VPN-Verbindung Tropfen, sicherzustellen, dass Ihre Daten bleiben Ihnen.

Also, wenn Ihr Ziel ist, sicher zu bleiben, ist die Wahl eines VPN mit kill switch erhalten Sie näher an Sie. Zum Glück, fast alle Angebote auf unserer Liste diese Funktion in Ihrem arsenal.

Hinweis: obwohl einige VPNs behaupten, dass ein kill-Schalter, der sollte es mal testen, es auf allen Plattformen, die Sie verwenden möchten, bevor Sie gehen premium, es kann nicht unterstützt werden auf bestimmten Plattformen und Protokollen, die können oder auch nicht, Arbeit zusammen.

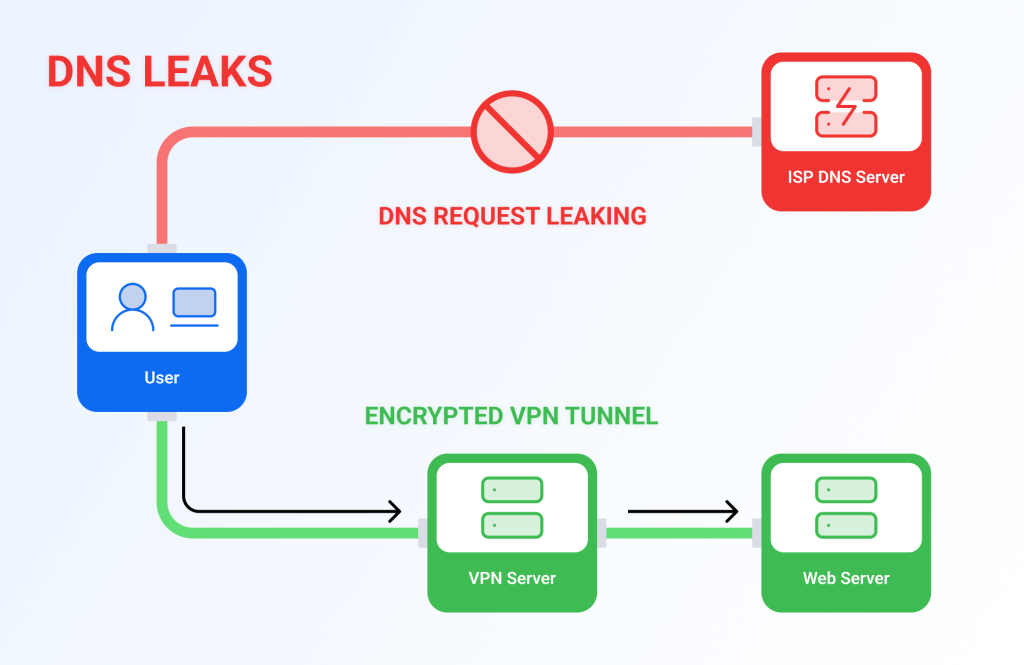

DNS-Leck Schutz

Auch wenn Sie Ihre Browser-Sitzung verschlüsselt ist, Ihre zuverlässigsten Begleiter—Ihren laptop oder ein Handy können unwissentlich stechen Sie in den Rücken. Die Sache ist, dass jedes mal, wenn Sie eine URL eingeben oder auf einen link klicken, sendet Ihr Gerät eine Anforderung an einen DNS-server, die im Grunde zu Fragen, ‚Was ist die IP-Adresse für diese website?‘ Ideal, wenn eine Verbindung zu einem VPN werden alle diese Aufträge gehen sollte, durch den verschlüsselten tunnel an einen dedizierten VPN-DNS-Server. Jedoch, wenn ein DNS-leak tritt auf, bekommt Ihr ISP eine front-row-Blick auf den Domänen, die Sie besuchen.

DNS-Leck-Schutz sorgt dafür, dass Ihre website-lookups bleiben Sie sicher in der verschlüsselten tunnel. Wenn Sie Lust haben details der VPN-client entweder überschreibt Ihre Betriebssystem-resolver-Einstellungen oder läuft ein lokaler DNS-proxy auf der virtuellen Schnittstelle, Sie erzwingen, dass alle DNS-Abfragen—ob UDP oder TCP—Reise durch den tunnel statt des ISP. Es kann auch deaktiviert die IPv6-DNS oder senden Sie diese Anfragen über die gleichen sicheren Kanal, schließen Sie alle potenziellen Leck.

Es ist eine der wenigen Funktionen, die Sie jeden service in unserem lineup bietet, so können Sie im Internet surfen und wissen, dass Ihre Suchanfragen nicht versehentlich die übertragung Ihrer Interessen auf die Welt.

Split-tunneling

Split-tunneling im VPN können Sie auswählen, welche apps verwenden Sie Ihre VPN-Verbindung und die Verbindung wird direkt mit dem internet. Es ist hilfreich, in Fällen, in denen Sie umgehen möchten, die Einschränkungen, die in einer Anwendung und verwenden Sie Ihre region oder Ihre IP-Adresse, die in anderen Umgebungen.

Multi-hop-Verbindung (Doppel-VPN)

Multi-hop -, oder Doppel-VPN, Routen, die Verkehr in zwei oder mehr Server es schwerer zu machen, zu verfolgen Ihre Verbindung auf dem empfangenden Ende aber oft auf Kosten der langsameren Geschwindigkeiten. Unter den geprüften Anbietern, nur von Proton VPN, NordVPN, Surfshark, PIA, Windscribe, und Mullvad bieten dieses feature.

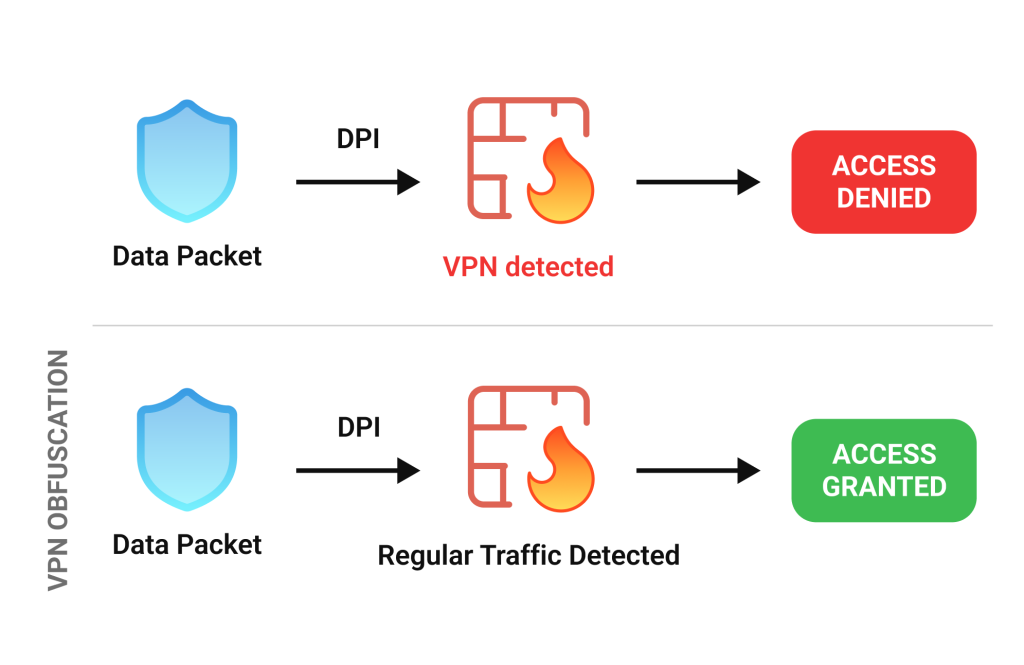

Verschleierung

Einige Akteure, wie Regierungen, Unternehmen und streaming-Diensten, nehmen Sie nicht allzu freundlich zu VPN-Benutzern, indem Sie Ihre gesamte arsenal zu erkennen und beschränken Sie den VPN-Verkehr. Und die erste Waffe, die Sie für es ist die deep packet inspection (DPI), analysiert die Metadaten-und Paket-Muster—wie charakteristisch handshake-Signale und Verschlüsselung Signaturen—Daten zu identifizieren, die in etwa bekannte VPN-Protokolle. In der Tat, DPI ist so smart, dass Sie können Ort diese einzigartige ‚Fingerabdruck‘ auch wenn Ihre Daten verschlüsselt sind.

Das ist, wo der Verschleierung kommt—es Masken oder tweaks, die diese Pakete und Metadaten, unschuldig vorgibt zu der normalen internet-Verkehr, wenn Sie durch DPI und firewall überprüft, die ist besonders hilfreich in Regionen mit strengen internet-Zensur.

Fast alle VPNs auf unserer Liste diese Funktion unterstützen, wird meist über die Stealth-oder proprietären Protokollen. Aber PIA bietet Verschleierung nur über einen proxy, das heißt, es könnten nicht so zuverlässig als voll integrierte Lösungen und CyberGhost überspringt die Funktion ganz. Und obwohl das fehlen der Verschleierung ist nicht unbedingt ein deal-breaker, wenn Sie in einem Land, in dem VPNs werden regelmäßig blockiert, Ihre beste Wette ist, um nicht auszusehen wie ein VPN.

RAM-Server

RAM-only-Server arbeiten ohne Festplatten und speichern Daten nur im flüchtigen Speicher, was bedeutet, alles wird ausgelöscht, die mit jedem server Neustart. Auf diese Weise, auch wenn ein server kompromittiert wird, es gibt keine Benutzer-Daten gefunden werden.

Die meisten services auf unserer Liste diese Funktion unterstützen—mit Ausnahme von Proton VPN, die verwendet immer noch die traditionelle Lagerung Methoden bewusst, behauptet , dass ‚RAM-only-VPN-Server bieten keine Privatsphäre oder Sicherheit Vorteile gegenüber der robuste full-disk encryption‘, die eine mutige Aussage in Frage gestellt durch die Benutzer-und security-Experten da es mindestens eine undisputable RAM-only-server Vorteil: wenn ein server beschlagnahmt wird, werden alle Daten gelöscht, nach die power-off, so dass keine harten Beweise, die Sie jemals diesen server während Daten auf eine HDD server, obwohl geschützt, kann immer noch zugegriffen werden, und—was äußerst unwahrscheinlich, aber dennoch möglich—in Verbindung mit Ihnen.

Preis

Schließlich gibt es die Geld-Frage. Die Faustregel, wenn wir sprechen über VPNs ist ‚zahlen oder verlieren.‘ Eine Kostenlose VPN-klingt Ansprechend, aber es kommt immer zu einem Preis—wie Daten-caps, limited-server-Standorte, oder weniger Funktionen zur Verfügung. Und das ist nur die halbe Geschichte.

Was noch besorgniserregender ist, dass Kostenlose VPNs können die Bezahlung der Rechnungen durch den Verkauf oder versehentlich aussetzen—Ihre Daten. In 2015, Hola VPN schändlich verkauft seine free-user ‚ Leerlauf-Bandbreite, ermöglicht eine botnet-Angriffs auf 8chan über die freigegebenen Ressourcen. Und im Jahr 2023, SuperVPN ist ungesicherten Datenbanken zugespielt, die persönlichen Daten von über 21 Millionen Nutzer—Namen, E-Mail-Adressen, Geräte-IDs, und das surfen protokolliert. Das ist, wie schlecht die Dinge können schief gehen mit ‚kostenlosen‘ VPNs.

Und während Dienste wie Proton VPN, Windscribe, TunnelBear, und Hotspot Shield großzügig bieten Kostenlose Ebenen und alle haben festgestellt, hart verdienten Ruf, dass Sie wahrscheinlich nicht das Risiko, durch den Verkauf von Nutzerdaten, es gibt noch einen Haken. Proton VPN bietet eine reduzierte Anzahl von server-Standorten und Grenzen Sie ein kostenloses Konto auf nur ein Gerät; Hotspot Shield zusätzlich schneidet streaming-und gaming-Unterstützung; und Windscribe und TunnelBear beide verhängen Daten caps auf Ihre freie Pläne.

Das Urteil: Was Ist das Beste VPN im Jahr 2025 für die Sicherheit?

Also, wir haben untersucht, welche Verschlüsselung und VPN-Protokolle sind, wie VPNs im Allgemeinen arbeiten, und berührt auf die wichtigsten Funktionen, was macht ein VPN-toll für die Sicherheit?

Um mit zu beginnen, eine sichere VPN sollte bieten starke Verschlüsselung (AES-256 und ChaCha20 die beste erhältlich) und eine reiche Auswahl von Protokollen, um Ihre sich ändernden Bedürfnisse abgedeckt. Auch sollte es im Idealfall so wichtige VPN-Sicherheit Funktionen wie ein kill-Schalter, die automatisch Schnitte off Ihre Verbindung, wenn Sie einen VPN-tunnel fällt und RAM-only-Servern, die dafür sorgen, dass keine Daten auf die Festplatte geschrieben wird.

Hinweis: Während andere Aspekte, wie die Zuständigkeit, das strikte keine-logs-Richtlinie und andere Funktionen, die kurz in diesem Artikel behandelt die Materie, wir Tauchen tief in die Privatsphäre im nächsten Artikel.

Aber die VPNs auf unserer Liste zu überprüfen alle diese Boxen?

Nach dem Graben durch alle Funktionen, es ist sicher zu sagen, dass NordVPN und ExpressVPN konsequent führen die Packung mit top-tier-Kryptographie -, Industrie-renommierten proprietäre Protokolle, kill switch-Funktion unterstützen, und die RAM-Server. Mullvad, während die Unterstützung nur OpenVPN und WireGuard-Protokolle, ist im Nacken mit state-of-the-art cryptography.

VyprVPN, mit seiner proprietären Chameleon-Protokoll, aber ein bisschen weniger anspruchsvolle Verschlüsselung, ist ein weiterer starker Anwärter für die Sicherheit.

VPNs wie CyberGhost, PIA, und Surfshark sind auch sicher, Auswahl, Bereitstellung die zuverlässige, Sicherheit im Alltag für die meisten Benutzer.

Während andere VPN-Anbieter sind auch die Feste in Bezug auf Sicherheit und angenommen werden können für alltäglichen Aufgaben wie browsing oder streaming, Sie alle fallen hinter, in einem oder mehr Kategorien. Aber unter denen, Proton VPN verdient eine lobende Erwähnung. Ja, es fehlt das RAM-only-Servern, aber es macht sich für Sie mit den top-tier-Kryptographie, eine solide Wahl der Protokolle, die eine zuverlässige kill-Schalter, und eine Kostenlose version, mit minimalen Einschränkungen, so dass es die beste Kostenlose VPN-Dienst auf unserer Liste.

Fazit

Wie Sie vielleicht schon bemerkt haben, gibt es keine Universelle ‚beste‘ VPN—es hängt alles davon ab, was Sie benötigen: Sind Sie auf der Suche nach den schnellsten oder den meisten privaten VPN? Oder wer weiß, vielleicht laufen Sie eine Organisation und gezielt nach dem besten VPN für mehrere Geräte? In diesem Artikel haben wir nur ein Aspekt von vielen—Sicherheit—und das richtige VPN für Sie hängt von Ihren Prioritäten und wie Sie Sie Wiegen.

Neben, wir werden Tauchen Sie ein in VPN-Datenschutz-Bedenken—denn während die Verschlüsselung ist entscheidend, wirkliche Anonymität ist eine ganz andere Herausforderung. Und in der Zwischenzeit, wenn Sie mochte den Artikel haben, stellen Sie sicher, um Sie auf Ihren socials!